SaaS ガバナンスの7つの対策|情報漏洩を防ぐセキュリティチェックシートの活用法

SaaS導入に潜むセキュリティリスクを低減するため、企業が確認すべき7つの重要対策と、ベンダー評価に用いるセキュリティチェックシートの実践的な活用方法やサンプル項目を具体的に解説します。

SaaSの利用が拡大する中、情報漏洩やコンプライアンス違反のリスクに課題を感じている企業は少なくありません。SaaS ガバナンスを適切に確立し、シャドーITの可視化やセキュリティ評価を徹底することで、これらのリスクは大幅に低減できます。本記事では、SaaS セキュリティチェックシートのサンプル項目や脆弱性診断のポイントなど、企業が安全にSaaSを活用するための7つの具体的な対策を解説します。

1. シャドーITの正確な把握と可視化

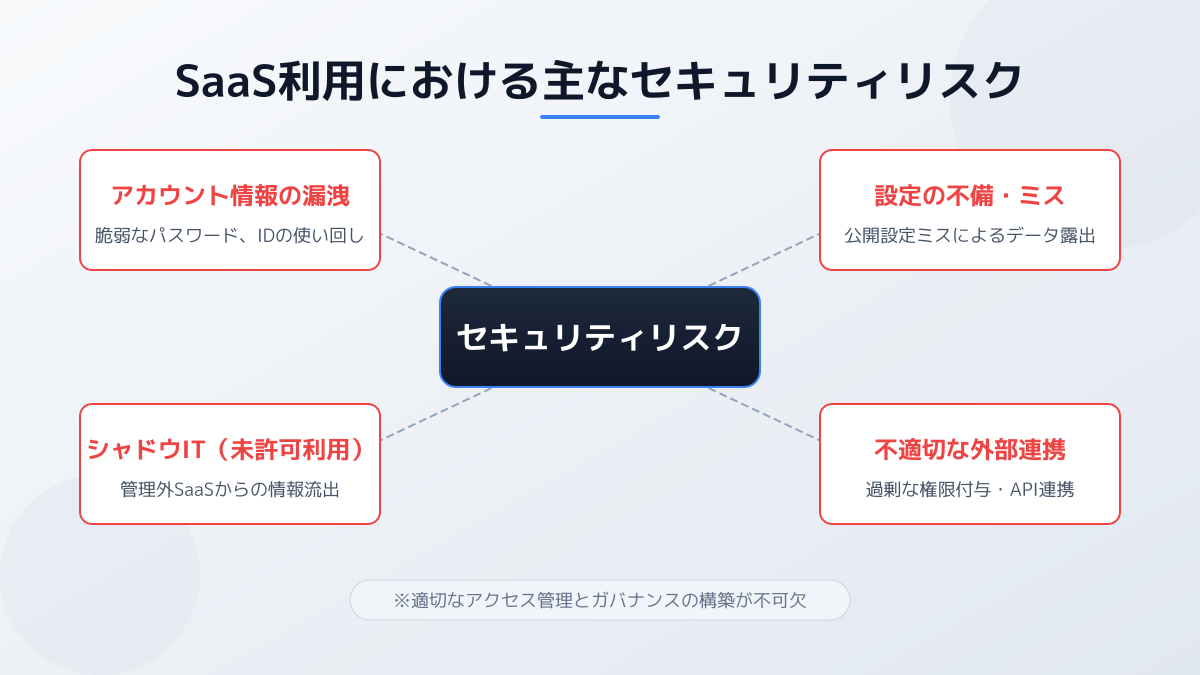

SaaS ガバナンスを確立するための第一歩は、社内で利用されているすべてのサービスを正確に把握し、可視化することです。各部門が独自に導入した未承認のサービス(シャドーIT)を放置すると、情報漏洩やコンプライアンス違反のリスクが急激に高まります。

まずは、どの部門が、どのような目的で各サービスを利用しているのかをリスト化します。その上で、各ツールが自社の定めるSaaSセキュリティ基準を満たしているかを評価することが重要です。判断ポイントとしては、データの暗号化方式、アクセス権限の管理機能、および外部認証の有無などが挙げられます。これらの基準をクリアしたツールのみを公式ツールとして認定することで、安全な運用基盤が整います。

現場でSaaS ガバナンスを運用する際、情報保護を重視するあまり過度な制限を設けると、かえって業務効率の低下や新たなシャドーITの発生を招きます。そのため、新しいツールの利用申請プロセスを簡素化し、現場の利便性と安全性のバランスを取ることが成功の鍵となります。

また、クラウドサービスを活用した業務効率化の全体像については、劇的に生産性を上げる業務効率化の完全ガイドも併せて確認することで、より効果的な導入計画を立てることができます。まずは現状の可視化を徹底し、安全かつ柔軟な利用環境を構築しましょう。

2. 利用状況のリスク評価と脆弱性診断の徹底

企業のデジタル化が進む中、SaaS ガバナンスを確立するための重要なポイントとして「利用状況の正確な把握とリスク評価の徹底」が挙げられます。各部門が独自に導入した未承認のサービスを放置することは、情報漏洩などの重大なインシデントに直結します。特に近年は従業員が独自にAIツールを利用するケースも増えており、生成AIの情報漏洩事例と対策から学ぶべき教訓は少なくありません。

まず基本事項として、社内で利用されているすべてのクラウドサービスを棚卸しし、扱うデータの機密性や利用目的を可視化する必要があります。その上で、各サービスが自社のセキュリティ基準を満たしているかを評価することが具体的な判断ポイントとなります。たとえば、多要素認証(MFA)への対応状況や、データ暗号化の有無などが重要なチェック項目です。

さらに、外部からの攻撃や設定ミス(ミスコンフィグレーション)によるデータ流出を未然に防ぐため、SSPM(SaaS Security Posture Management)などの自動監視ツールを活用することをおすすめします。あわせて、専門家による定期的なSaaS 脆弱性診断を実施し、システムの安全性を客観的に評価する体制を整えましょう。

過度な利用制限は業務効率を低下させ、結果的に新たなシャドーITを生む原因となります。SaaSのセキュリティを担保しつつも、現場の利便性を損なわない柔軟なルール作りが求められます。退職者のアカウント削除漏れや、不要な管理者権限の付与といった運用上の抜け漏れを防ぐプロセスを構築することも重要です。このバランスを取るための全社的な方針策定については、IT戦略の企画立案プロセスとIT部門の役割も参考にしてください。

3. セキュリティチェックシートを用いた評価基準の統一

導入するサービスのセキュリティ水準を客観的に評価する基準を設けることも重要です。各部門が独自の判断でクラウドツールを導入すると、情報漏洩やコンプライアンス違反のリスクが高まります。そのため、企業全体で統一された評価基準を策定し、安全性を担保する仕組みが不可欠です。

サンプルでわかる評価項目の具体例

SaaSの安全性を判断するためには、経済産業省の「クラウドサービス提供における情報セキュリティ対策ガイドライン」などを参考にSaaS セキュリティチェックシートを作成し、項目ごとに評価を行う手法が効果的です。データの暗号化方式やアクセス制御の仕組み、ベンダーの運用体制などを網羅的に確認することで、導入可否の判断ポイントを具体化できます。

以下は、そのまま実務に応用できる評価カテゴリと具体的なサンプル項目です。

| 評価カテゴリ | 具体的なチェック項目例(サンプル) | 期待されるセキュリティ水準・判断基準 |

|---|---|---|

| データ保護 | ・通信経路および保存データの暗号化方式 ・バックアップの取得頻度と保管場所 | 業界標準の強力な暗号化(AES-256など)が適用されているか。有事のデータ復旧が可能か。 |

| アクセス制御 | ・多要素認証(MFA)への対応状況 ・IPアドレス制限の可否 ・SSO(シングルサインオン)連携 | 企業のアカウント管理基盤と連携し、社外からの不正アクセスを防ぐ厳密な認証が可能か。 |

| 監査とログ | ・管理者およびユーザーの操作ログ取得 ・ログの保存期間とエクスポート機能 | 不正アクセスや情報漏洩の疑いが生じた際、迅速な原因究明と証跡追跡ができるか。保存期間は最低1年以上あるか。 |

| 運用体制 | ・第三者認証(ISMS、SOC2など)の取得状況 ・脆弱性診断の定期実施の有無 ・インシデント発生時の連絡フロー | ベンダー自身が適切な情報セキュリティ管理体制を維持し、有事の際に迅速なサポートを受けられるか。 |

| 可用性 | ・SLA(サービスレベル合意書)の稼働率保証 ・計画停止の事前通知プロセス | 稼働率99.9%以上が保証されているか。業務に支障をきたさない運用スケジュールか。 |

統一されたチェックシートを用いてSaaS ガバナンスを強化する一方で、現場での運用には十分な配慮が必要です。評価項目が多すぎたり、承認プロセスが複雑すぎたりすると、現場の業務スピードを著しく阻害してしまいます。

現場への定着を図るためには、取り扱うデータの重要度(機密情報か、社内共有レベルか)に応じてチェック項目を簡易化するなど、柔軟な運用ルールを設けることが重要です。また、一度評価して終わりではなく、年に1回程度の頻度で既存SaaSのセキュリティ状況を再評価するサイクルを組み込むことで、継続的に安全性を維持できます。最新のツール導入における運用課題と対策については、業務効率化AIの導入課題への対策も併せて確認し、SaaS導入時のリスク管理に役立ててください。

4. アクセス制御と多要素認証(MFA)の導入

SaaS環境を安全に利用し続けるためには、多層的な対策が必要です。管理における重要な要素として「アクセス制御と認証の強化」を取り上げ、その基本事項と運用上の注意点を整理します。

クラウドサービスの利用が拡大する中、IDとパスワードのみに依存した認証方式は、情報漏洩の大きなリスクとなります。そのため、誰が、いつ、どのデバイスからシステムにアクセスしているかを正確に把握し、制御する仕組みが不可欠です。

アクセス制御を評価する際の具体的な判断ポイントは以下の通りです。

- 多要素認証(MFA)の適用状況 :すべてのユーザーアカウントに対してMFAが有効化されているか。

- シングルサインオン(SSO)の導入 :複数のSaaSを横断して安全かつ効率的にログインできる統合認証基盤が整備されているか。

- 権限の最小化(最小特権の原則) :各従業員の業務内容に応じて、必要最低限のアクセス権限のみが付与されているか。

これらの基準を満たしているかを定期的にチェックすることが、強固なSaaS ガバナンスを維持するための第一歩となります。また、運用にあたっては、SSOを活用してユーザーのログイン負担を軽減するなど、現場の生産性を阻害しない仕組みづくりが求められます。

5. アカウント権限の適切な管理と運用体制の構築

SaaS ガバナンスを確立するうえで欠かせないポイントが、明確な運用体制の構築と適切な権限管理です。どれほど優れたセキュリティポリシーを策定しても、現場で正しく運用されなければ情報漏洩のリスクは防げません。

運用体制を構築する際の基本事項は、誰が・どのSaaSを・どのような権限で利用しているかを常に可視化することです。各部門が独自に導入するシャドーITを防ぐためには、全社的な管理プロセスを確立する必要があります。ここでの判断ポイントは、アカウントのライフサイクル管理が徹底されているかという点です。不要なアカウントが放置される「ゴーストアカウント」は、不正アクセスの温床となります。

運用体制の維持には定期的なアカウントの棚卸しが不可欠です。手作業での確認には限界があるため、IDaaS(Identity as a Service)やSaaS一元管理ツールを積極的に活用し、権限付与や削除のプロセスを自動化することが、持続可能な運用体制を実現する鍵となります。

6. 退職者・異動者に伴うIDの定期的な棚卸し

SaaS ガバナンスを確立する上で欠かせない視点が、退職者や異動者に伴うIDの棚卸しとアクセス権の適切な管理です。企業内で利用するサービスが増加するほど、不要なアカウントが放置されるリスクは高まります。

従業員の入退社や異動に伴うアカウント権限を正確に把握し、不要になったIDを即座に停止できるかが重要な判断ポイントとなります。各事業部門が独自に契約したサービスに旧社員のアカウントが残り続ける状態は、重大な情報漏洩の温床となります。そのため、全社的なIDの利用状況を可視化し、定期的な棚卸しプロセスが確実に機能しているかを評価する必要があります。

現場で運用を定着させるためには、人事システムと各サービスのアカウント情報を連動させる仕組みづくりが不可欠です。各部門の管理者が人事異動の情報を即座に受け取り、遅滞なくアカウントを停止できる業務フローを構築してください。SaaS ガバナンスを形骸化させないためにも、誰がどのサービスにどのような権限でアクセスできるのかを常に最新の状態に保つ継続的な管理体制を維持することが重要です。

7. 従業員へのセキュリティ教育とルール定着

SaaS環境を安全に保つための最後の砦となるのが、従業員に対するセキュリティ教育と運用ルールの定着です。システム的な制限やツールの導入だけでは、設定ミスやヒューマンエラーによる情報漏洩を完全には防げません。

自社のSaaS ガバナンスが有効に機能しているかを判断するポイントは、現場の従業員がルールを正確に理解し、日常業務のなかで実践できているかどうかにあります。たとえば、「未許可のクラウドサービスに業務データをアップロードしてはいけない」という規定があっても、その理由や具体的な代替ツールが明示されていなければ、結果としてシャドーITの発生を招きます。

現場で運用ルールを定着させる際の注意点は、セキュリティ部門からの一方的な押し付けを避け、業務効率とのバランスを取ることです。厳しすぎる制限は業務の妨げとなり、従業員が抜け道を探す原因になります。定期的な研修を通じて最新の脅威事例を共有し、従業員一人ひとりのリテラシーを向上させることが不可欠です。

技術的な対策と並行して人的な対策を継続的にアップデートすることが求められます。定期的な理解度テストの実施や、インシデント発生時の報告フローを明確化することで、組織全体のセキュリティ意識を高く保ち、安全なクラウド利用環境を維持できます。組織のデジタル対応力を底上げする具体的なアプローチについては、DX人材不足を解消するリスキリング戦略も参考に、全社的なリテラシー向上を図りましょう。

まとめ

SaaSの導入が加速する現代において、情報漏洩やコンプライアンス違反を防ぐためには、包括的なSaaS ガバナンスの確立が不可欠です。本記事で解説した7つのポイント、すなわちシャドーITの可視化、リスク評価とSaaS 脆弱性診断、SaaS セキュリティチェックシートを用いた基準の明確化、アクセス制御の強化、運用体制の構築、IDの定期的な棚卸し、そして従業員教育は、それぞれが密接に関連しています。

これらを組織全体で仕組み化し、現場の利便性を損なわずに継続的に見直すことで、企業はSaaSのメリットを享受しつつ、セキュリティリスクを最小限に抑えることが可能です。安全なSaaS活用は、企業のDX推進を加速させる強固な基盤となるでしょう。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

生成AIチェッカー徹底比較!情報漏洩事例から学ぶAI文章の見分け方と対策

生成AIが普及する一方で、AIによって生成された不適切なコンテンツや著作権侵害のリスクを懸念する声も高まっています。本記事では、AIが作成した文章を高精度で検知する「生成AIチェッカー」の機能比較や、実務でAI文章を見分けるポイント、そして企業が取るべき情報漏洩リスク対策を解説します。

生成AIの情報漏洩事例に学ぶ!ローカル環境での安全なレポート作成・データ分析6つの対策

業務効率化のために生成AIを導入する企業が増える一方、プロンプトへの機密情報入力による情報漏洩リスクが深刻な課題となっています。本記事では、実際に起きた事故事例を交えながら、ローカル環境でのAI運用や、安全に社内レポートを作成・データ分析するためのガイドライン策定ポイントを解説します。

ノーコードとは?意味・メリット・ツール選びの3ステップとDX成功事例

プログラミング知識ゼロでシステム開発ができる「ノーコードとは」何か。この記事では、ノーコードツールの意味から導入のメリット、自社に最適なツール選びの3ステップ、そして具体的なDX成功事例までを解説します。IT人材不足を解消し、現場主導で業務効率化を実現したい担当者必見の完全ガイドです。

ナレッジマネジメントとは?4つの手法と生成AIで生産性を高める完全ガイド

ベテラン社員のノウハウを組織全体で共有・活用する「ナレッジマネジメント」の基礎知識を解説。SECIモデルなどのフレームワークから、目的別の4つの手法と具体例、生成AIを活用した最新トレンドまで網羅します。

データマネジメントとは?DX推進を成功に導く5ステップとDMBOK活用法

膨大な社内データをビジネス価値に変換するための「データマネジメント」。その定義から、DMBOKをはじめとするデータマネジメントフレームワークの知識体系、直面しやすい課題の解決策までを分かりやすく解説します。

【2026年版】アジャイル開発とウォーターフォールの違いを徹底比較!DXに最適な手法の選び方

企業のDX推進において、システム開発手法の選定はプロジェクトの成否を分ける重要な要素です。本記事では、柔軟で迅速な「アジャイル」と、計画重視の「ウォーターフォール」の違いを徹底比較。自社のビジネスモデルやプロジェクト要件に合わせて、どちらの開発手法を選ぶべきか、具体的な判断基準を提示します。