API連携のパスワードとは?安全な実装方法とセキュリティ対策、費用相場

自社システムにAPI連携を導入したいエンジニアやプロジェクトマネージャー向けに、安全な実装方法の基本ステップを解説。開発費用の相場や、セキュアな連携に不可欠なパスワードやセキュリティ対策についても網羅します。

システム統合において情報漏洩を防ぐには、API連携におけるパスワード(認証情報)とは何かを正確に理解し、適切な認証方式を選定することが不可欠です。 API連携のパスワードとは、人間が入力する文字列ではなく、システム間のアクセス権を証明するAPIキーやトークンを指します。 本記事では、API連携におけるパスワードの概念から、安全な実装方法、認証方式の比較、費用相場までを網羅的に解説します。

API連携における「パスワード」の正体とは

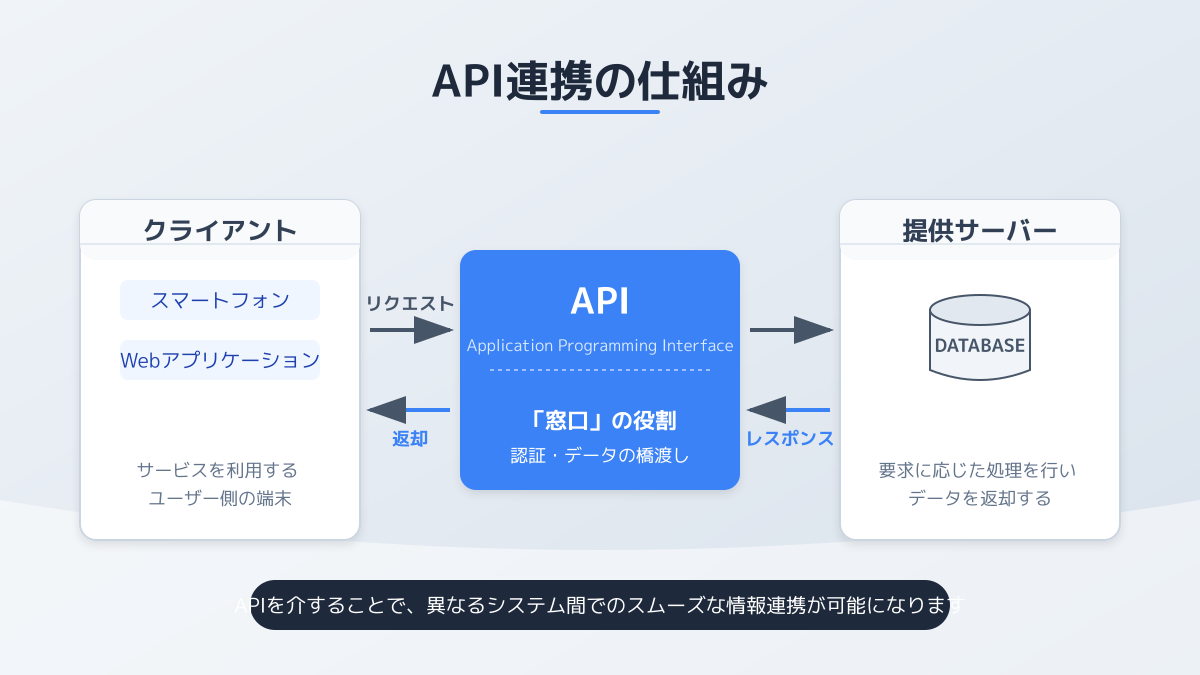

システム開発やDX推進の現場でよく耳にするAPI連携におけるパスワードとは、人間が入力するログインパスワードのことではありません。システム間で通信を行う際に、正当なアクセス権を持っているかを証明するための認証情報全般を指します。

具体的には、以下の3つが代表的です。

- APIキー: プロジェクトやアプリケーションを識別するための固定文字列。

- アクセストークン: 一時的なアクセス権を証明する文字列(有効期限あり)。

- クライアントシークレット: アプリケーション自体を認証するための機密情報。

これらは企業の重要なデータにアクセスするための「マスターキー」となるため、人間用のパスワード以上に厳重な管理が求められます。

API認証方式の種類と選び方(実装方法)

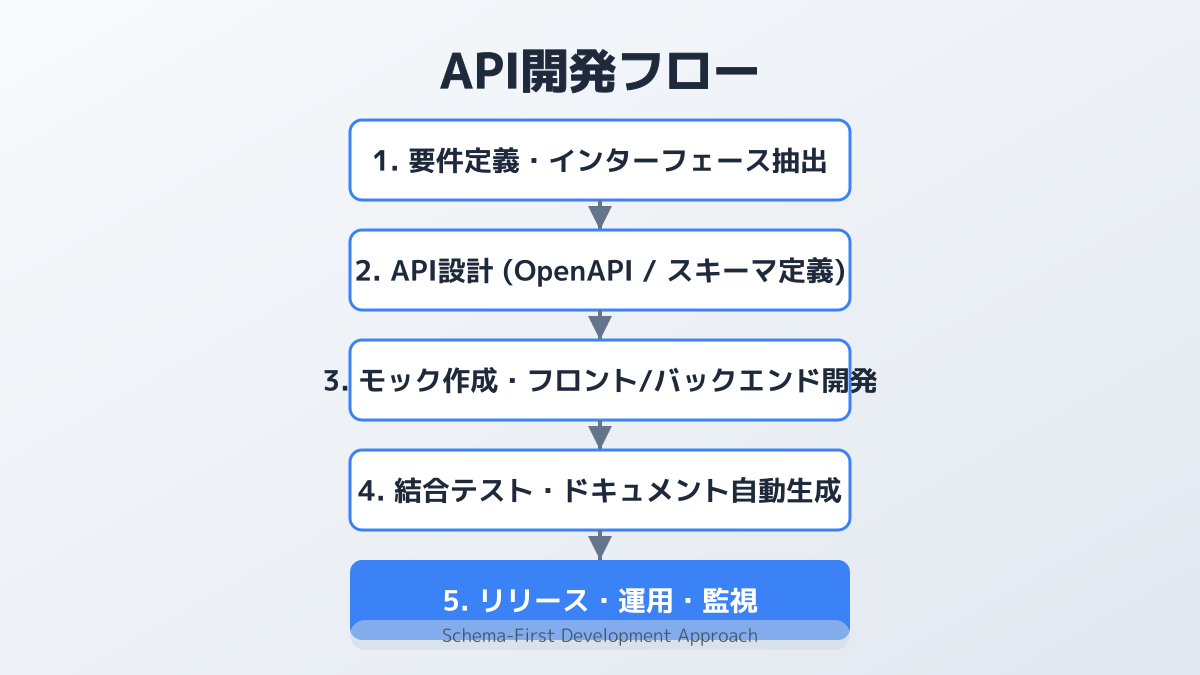

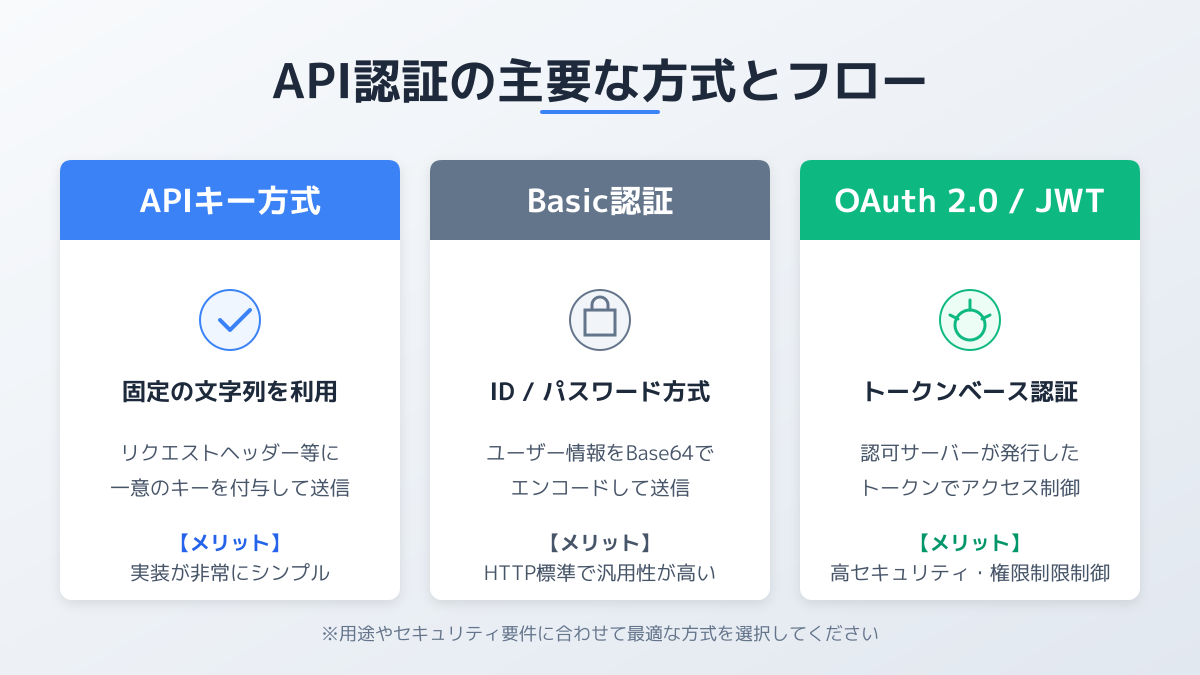

安全なAPI連携の実装方法を確立するには、連携先の仕様とデータの機密性に合わせて最適な認証方式を選ぶ必要があります。現在主流となっている4つの方式を比較します。

| 認証方式 | 特徴 | メリット | デメリット | 適した用途(具体例) |

|---|---|---|---|---|

| Basic認証 | IDとパスワードをエンコードして送信 | 実装が非常に簡単 | 通信傍受のリスクが高い(HTTPS必須) | 内部ネットワークの簡易な連携(テスト環境同士の通信など) |

| APIキー | リクエストヘッダやURLにキーを付与 | 導入が容易で処理が高速 | キーが漏洩すると永続的に悪用される | 公開データの取得(天気APIや地図情報の呼び出しなど) |

| OAuth 2.0 | 権限を委譲し、トークンを発行 | パスワードを渡さず安全、権限を細かく制御可能 | 実装フローが複雑で開発工数がかかる | 外部SaaSとの連携(SalesforceやGoogle Workspace等との連携) |

| JWT | 署名付きのJSONデータをトークン化 | サーバー側でセッション管理が不要 | トークンサイズが大きくなりやすい | マイクロサービス間の認証、シングルサインオン(SSO) |

個人情報や決済情報を扱う場合は、OAuth 2.0 や JWT のようなトークンベースの認証を採用するのが現在の標準です。

安全な認証情報管理の原則とツール選定

適切なAPI連携のやり方において、最も重要なルールは「ソースコード内に認証情報を直接書き込まない(ハードコードの禁止)」ことです。GitHubなどのバージョン管理システムを通じて外部に漏洩する事故が後を絶ちません。

現場で実践すべき具体的な管理手法は以下の通りです。

環境変数の利用

開発環境や本番環境のサーバー側で環境変数としてキーを設定し、アプリケーションはそれを読み込むだけにします。これにより、コードと認証情報を完全に分離できます。

シークレット管理ツールの導入

より高度なセキュリティが求められる場合は、専用のシークレット管理ツールを導入します。

- AWS Secrets Manager / Azure Key Vault: クラウドプロバイダーが提供する標準ツール。自動ローテーション機能が強力です。

- HashiCorp Vault: クラウドに依存しない統合的なシークレット管理が可能。大規模なマルチクラウド環境に適しています。

API連携の費用相場とセキュリティ投資

API連携の費用は、採用する認証方式の複雑さやセキュリティ要件によって大きく変動します。以下は、一般的なBtoBシステムにおけるAPI連携の費用内訳の目安です。

| 項目 | 費用の目安 | 内訳・詳細(具体例) |

|---|---|---|

| 開発費(初期) | 50万〜200万円 | API設計、OAuth 2.0等の認証基盤構築、テスト実装(例:自社システムと外部SaaS間の双方向データ同期) |

| ツール導入費 | 10万〜50万円 | APIゲートウェイやシークレット管理ツールの初期設定(例:AWS Secrets Managerの組み込みや設定) |

| 運用保守費(月額) | 5万〜15万円 | サーバー維持費、脆弱性監視、アクセスログの分析(例:定期的なキー更新や不正アクセスの常時監視) |

セキュリティ投資を削って簡易な認証(Basic認証など)で済ませると、初期費用は抑えられますが、情報漏洩時の損害賠償や信頼失墜のリスクが跳ね上がります。 予算確保が課題となる場合は、【2026年最新】it戦略ナビwithの活用法!IT導入補助金で加点を得る3つの手順 を参考に、補助金を活用したシステム投資も検討してください。

現場で実践するセキュリティ対策と運用ルール

ツールを導入するだけでなく、現場の運用ルールを徹底することが情報漏洩を防ぐ鍵となります。

最小権限の原則(Least Privilege)

発行するAPIキーやトークンには、連携に必要な最小限の権限のみを付与します。「読み取り専用」で済む処理に「書き込み・削除」の権限を与えてはいけません。万が一キーが漏洩しても、被害を最小限に食い止めることができます。

定期的なローテーション

認証情報は一度発行して放置するのではなく、有効期限を設け、定期的に新しいものへ切り替える(ローテーション)運用体制を構築します。AWS Secrets Managerなどを活用すれば、この処理を自動化できます。

アクセスログの監視と異常検知

APIへのアクセスログを継続的に取得し、特定のIPアドレスからの異常な連続アクセスや、深夜帯の不審なリクエストを検知する仕組みを導入します。

社内のセキュリティ意識を高める組織づくりについては、デジタル化とは?企業メリットと社内定着を促す教育・リスキリング3ステップ も併せて参考にしてください。

よくある質問

API連携の初期費用を抑える方法はありますか?

既存のAPIゲートウェイサービス(Amazon API Gatewayなど)や、iPaaS(Zapier、Anywhereなど)を活用することで、ゼロから認証基盤を開発する工数を削減し、初期費用を抑えることが可能です。

既存システムとAPI連携する際の注意点は何ですか?

レガシーシステムの場合、最新のOAuth 2.0に対応していないことがあります。その場合は、中継サーバー(プロキシ)を立てて認証方式を変換するか、セキュアな閉域網(VPN)内でAPIキー通信を行うなどの代替策を検討する必要があります。

まとめ

API連携におけるパスワードとは何かを正しく理解することは、システム間の信頼を担保し、情報漏洩を防ぐための第一歩です。安全な連携基盤を構築するためには、以下のポイントを押さえることが不可欠です。

- データの機密性に合わせて、OAuth 2.0やJWTなどの適切な認証方式を選定する

- ハードコードを避け、シークレット管理ツールで認証情報を厳重に保護する

- 最小権限の原則と定期的なローテーションを運用ルールとして徹底する

初期のAPI連携費用を惜しまず、適切なセキュリティ投資を行うことで、情報漏洩リスクを最小限に抑えた強固なシステム連携が実現します。自社のビジネス要件に合わせた最適な実装方法を検討し、安全なDX推進を加速させてください。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

API連携とは?基本の仕組みやメリット・デメリットを図解で徹底解説

異なるシステム同士をつなぎ、業務効率化を加速させる「API連携」。その基本的な仕組みから、企業が導入するメリット・デメリット、具体的な活用イメージまでを図解で分かりやすく解説します。

ノーコードとは?意味・メリット・ツール選びの3ステップとDX成功事例

プログラミング知識ゼロでシステム開発ができる「ノーコードとは」何か。この記事では、ノーコードツールの意味から導入のメリット、自社に最適なツール選びの3ステップ、そして具体的なDX成功事例までを解説します。IT人材不足を解消し、現場主導で業務効率化を実現したい担当者必見の完全ガイドです。

生成AIの情報漏洩事例に学ぶ!ローカル環境での安全なレポート作成・データ分析6つの対策

業務効率化のために生成AIを導入する企業が増える一方、プロンプトへの機密情報入力による情報漏洩リスクが深刻な課題となっています。本記事では、実際に起きた事故事例を交えながら、ローカル環境でのAI運用や、安全に社内レポートを作成・データ分析するためのガイドライン策定ポイントを解説します。

アジャイル スクラムのタスク管理完全ガイド|POの役割とWBS活用5つの極意

アジャイル スクラム開発を導入する際、従来のウォーターフォールで使われていたWBS(作業分解構成図)をどう扱うべきか悩む担当者は少なくありません。本記事では、アジャイルにおけるタスク管理の考え方や、プロダクトオーナー(PO)が果たすべき役割、そして変化に柔軟に対応するタスク管理の極意を解説します。

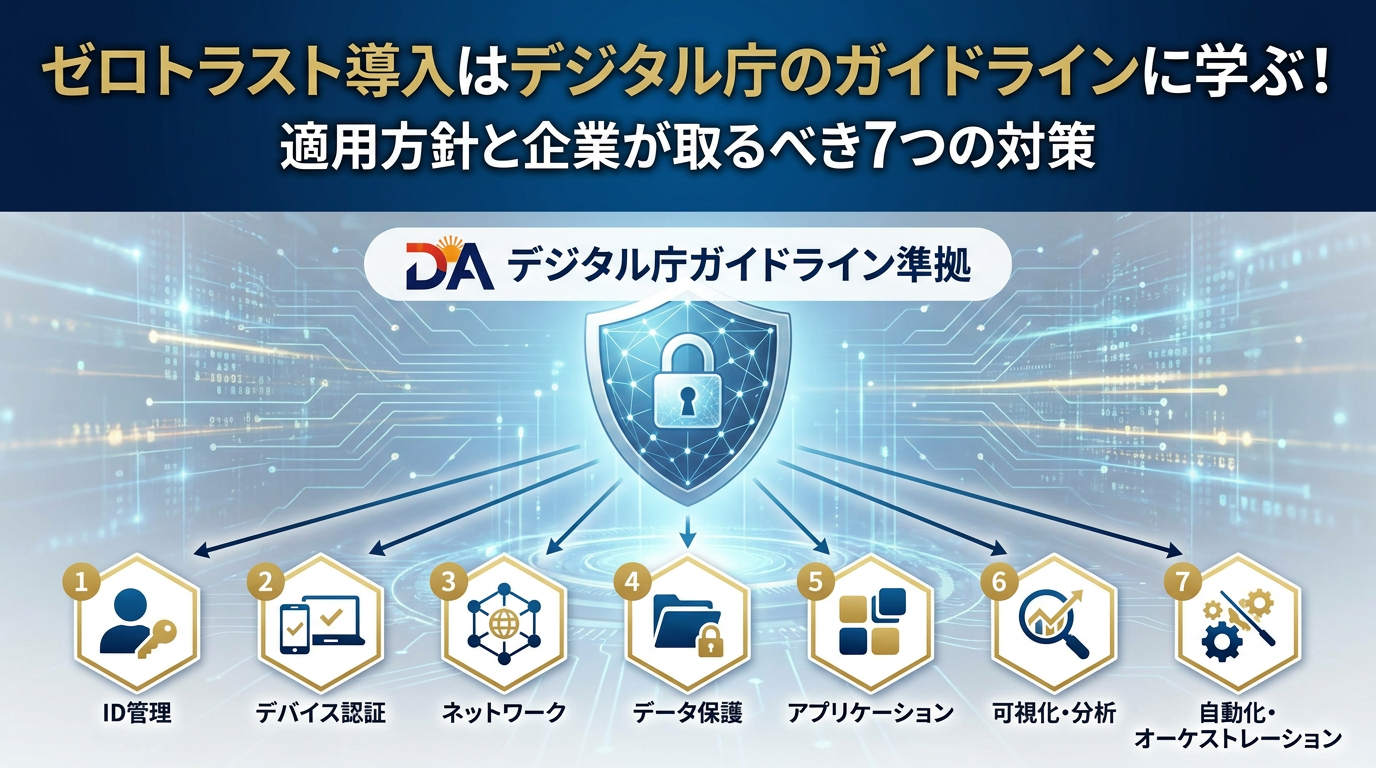

ゼロトラスト導入はデジタル庁のガイドラインに学ぶ!適用方針と企業が取るべき7つの対策

デジタル庁が公開している「ゼロトラストアーキテクチャ適用方針」の要点を分かりやすく解説。政府のガイドラインを参考に、民間企業が今後どのようにセキュリティ対策を講じるべきかの具体的な対応策を提示します。

ゼロトラストネットワーク導入ガイド|アーキテクチャのNIST7原則と製品比較

ゼロトラストを実現するためのシステム構造「ゼロトラストアーキテクチャ」について、米国国立標準技術研究所(NIST)が提唱する7つの基本原則や、具体的なネットワーク構成図の考え方を解説します。