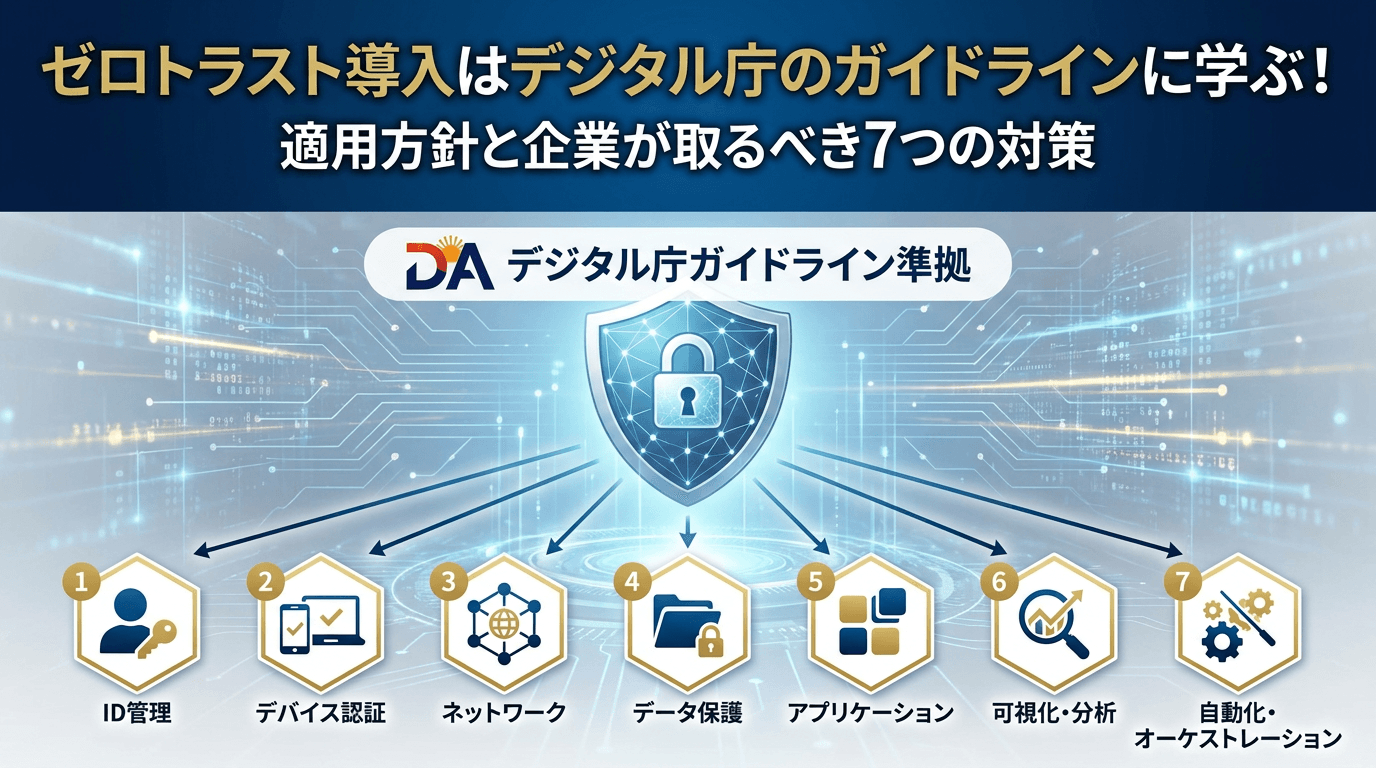

ゼロトラスト導入はデジタル庁のガイドラインに学ぶ!適用方針と企業が取るべき7つの対策

デジタル庁が公開している「ゼロトラストアーキテクチャ適用方針」の要点を分かりやすく解説。政府のガイドラインを参考に、民間企業が今後どのようにセキュリティ対策を講じるべきかの具体的な対応策を提示します。

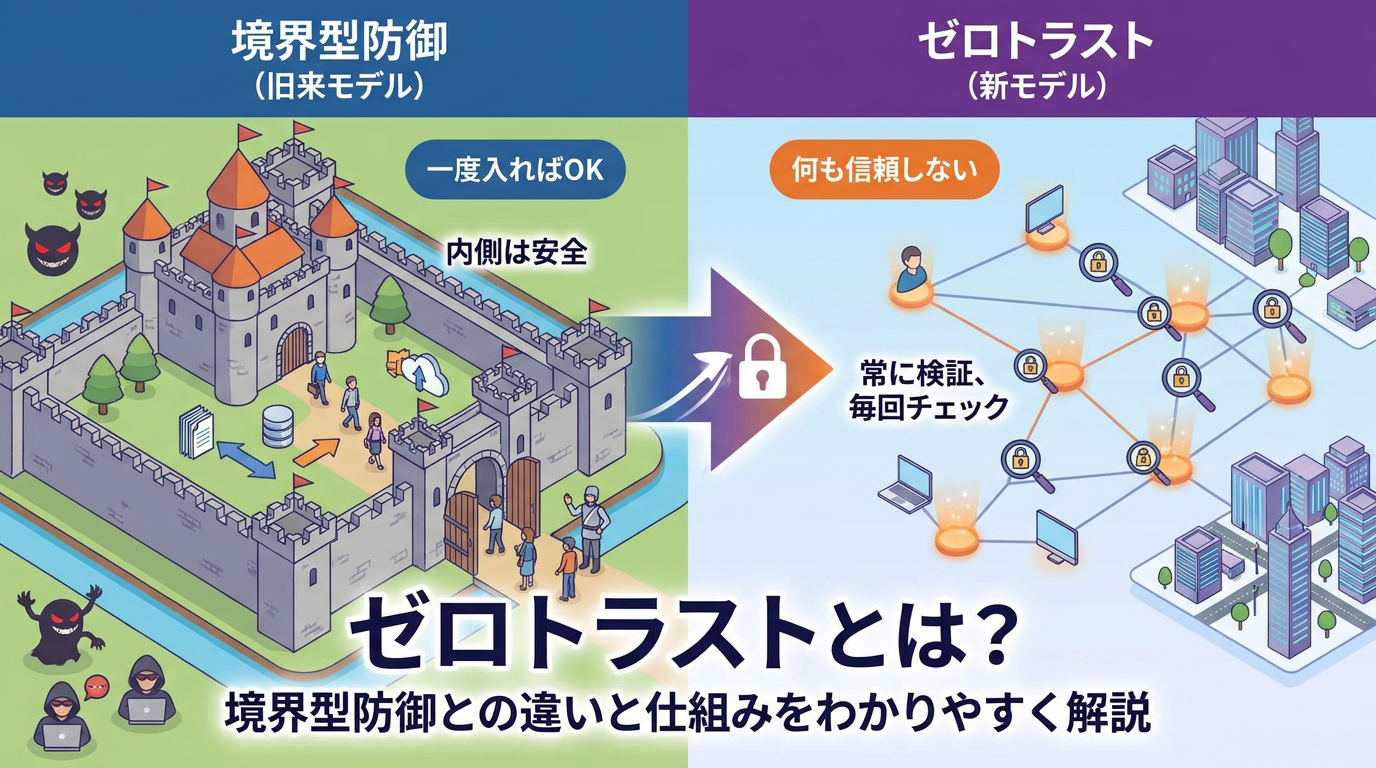

企業のセキュリティ対策は、クラウドサービスの普及やテレワークの拡大により、従来の境界型防御では不十分になっています。特に、政府機関が推進するセキュリティモデルへの対応は、多くの企業にとって喫緊の課題です。

デジタル庁が提唱するゼロトラストアーキテクチャは、「何も信頼しない」を前提にすべてのアクセスを継続的に検証する、現代の脅威に対応するための最も効果的なアプローチです。本記事では、デジタル庁の「ゼロトラストアーキテクチャ適用方針」における7つの重要ポイントを解説し、ゼロトラスト環境の構築に向けて企業が取るべき具体的な対応策と導入の注意点を網羅的にご紹介します。これにより、自社のセキュリティ強化とDX推進を両立させるためのロードマップを明確にできます。

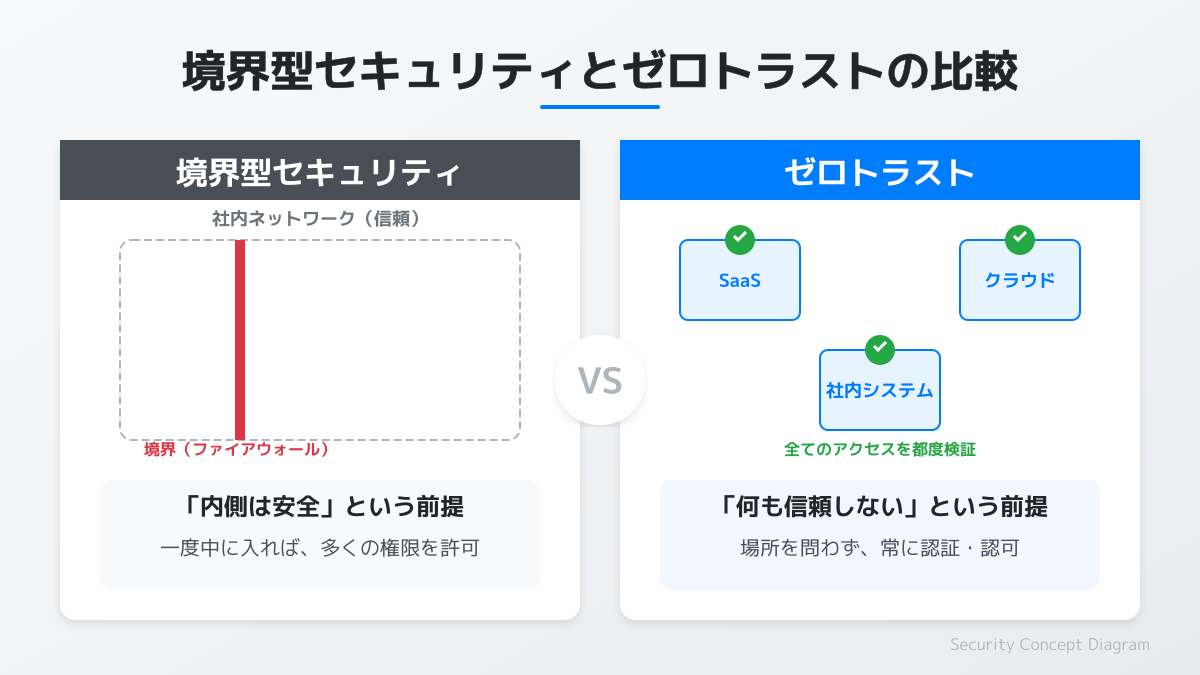

デジタル庁のゼロトラスト方針:境界防御からの脱却

デジタル庁が公開した「ゼロトラストアーキテクチャ適用方針」において、第一のポイントとなるのが 境界防御モデルからの脱却 と すべての通信の継続的な検証 という基本概念です。従来のネットワーク境界に依存したセキュリティ対策では、クラウドサービスの普及やテレワークの拡大といった多様な働き方に安全に対応できなくなっています。

ネットワーク境界に依存しないアクセス制御の必要性

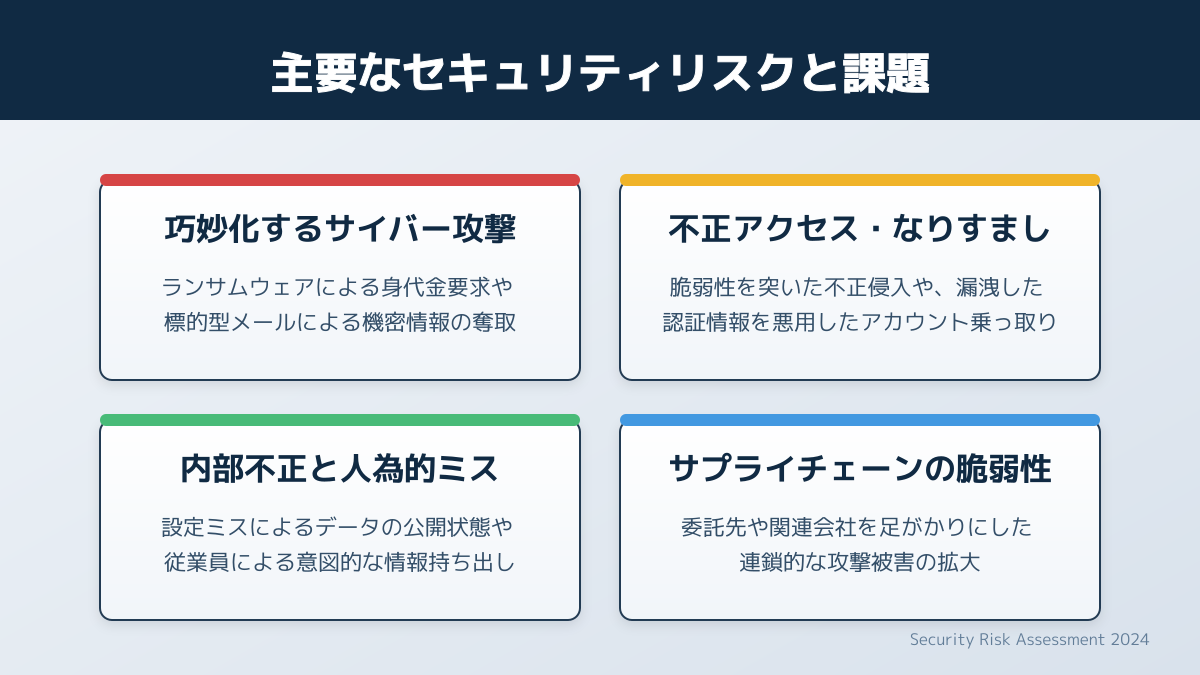

ゼロトラストの基本は「社内外のネットワークを問わず何も信頼しない」ことです。すべてのアクセスに対して、ユーザーの身元やデバイスの健全性を都度検証することが求められます。近年、従来型のVPN機器の脆弱性を突いたランサムウェア攻撃が急増しており、「社内ネットワークに接続できれば安全」という前提はすでに崩壊しています。

企業がこの方針に沿って環境を移行する際の判断ポイントは、既存のVPNやファイアウォールに依存した構成から、IDベースのアクセス制御へいかにスムーズに切り替えられるかという点にあります。まずは自社の情報資産の重要度を棚卸しし、顧客の個人情報や機密性の高い設計データなど、優先的に保護すべきデータから段階的に対策を適用していくことが推奨されます。

現場で運用する際の利便性と安全性のバランス

新しいセキュリティモデルを現場で運用する際、従業員の業務効率を著しく低下させないことが重要です。過度な認証要求は現場の生産性低下や反発を招くため、シングルサインオン(SSO)や多要素認証(MFA)を適切に組み合わせ、利便性と安全性のバランスを保つ必要があります。たとえば、SSOを導入することで、従業員は1回のログインで複数のクラウドサービスに安全にアクセスできるようになり、パスワード管理の負担軽減と業務効率化を同時に実現できます。

また、組織全体で新しい仕組みを定着させるためには、ツールの導入だけでなく従業員の意識改革も不可欠です。デジタル化とは?企業メリットと社内定着を促す教育・リスキリング3ステップ も参考にしながら、セキュリティ対策の意義を現場に浸透させることが成功の鍵となります。企業が安全なIT環境を構築する上で、デジタル庁が提示するゼロトラストのガイドラインは重要な判断基準となります。要点を正しく把握し、自社のインフラを継続的に見直していきましょう。

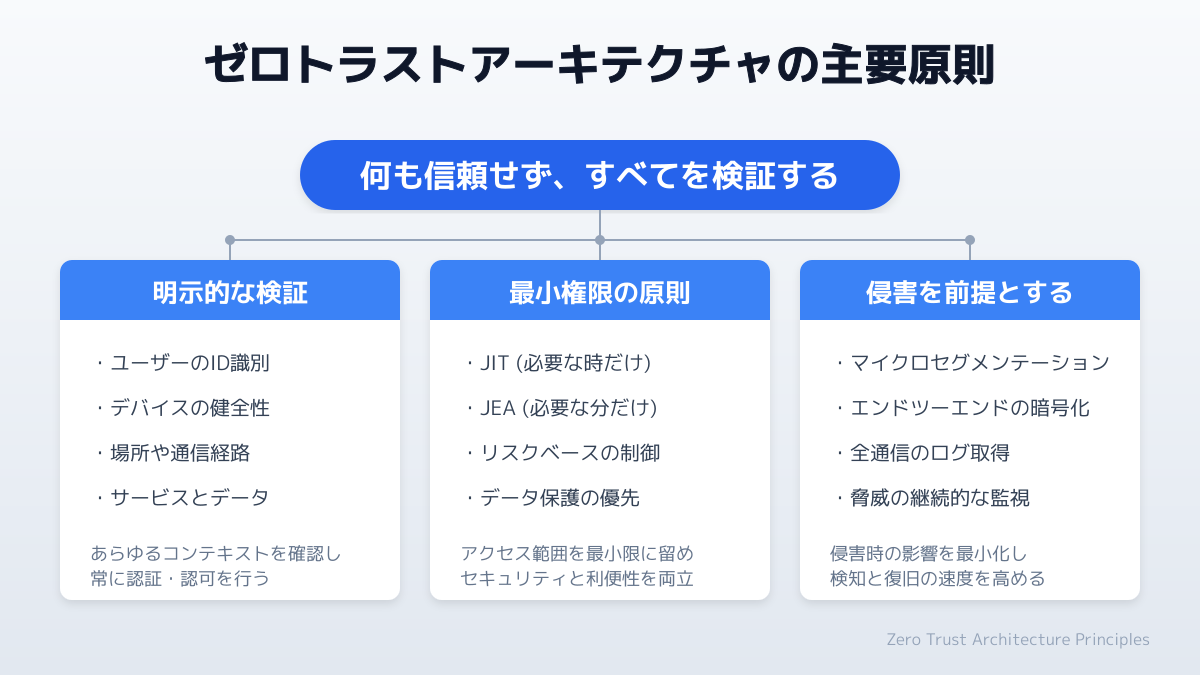

最小権限の原則に基づくアクセス許可

デジタル庁のゼロトラスト適用方針において、重要なポイントの2つ目は「最小権限の原則(Principle of Least Privilege)」の徹底です。これは、ユーザーやシステムに対して、業務を遂行するために必要最低限のアクセス権限のみを付与するという考え方です。社内ネットワークは安全であるという前提を捨て、アクセス要求ごとにユーザーの身元やデバイスの健全性を確認し、必要最小限の権限を動的に割り当てる必要があります。

ユーザーとデバイスの動的評価による権限付与

システムを刷新する際の判断ポイントは、既存のネットワーク構成に依存せず、クラウドサービスやリモートワーク環境でも一貫したセキュリティポリシーを適用できるかどうかにあります。たとえば、営業部門の従業員には顧客管理システムへのアクセスのみを許可し、人事システムや財務データへのアクセスは遮断するといった厳格な制御が必要です。

すべてのアクセスを動的に評価し、最小権限の原則に基づくアクセス制御を構築することで、万が一アカウントが侵害された場合でも、被害の範囲を最小限に食い止めることができます。攻撃者がネットワーク内部で横展開(ラテラルムーブメント)を行うリスクを大幅に低減できるのが、このアプローチの最大の利点です。

段階的な導入とIT投資の最適化

一方で、現場で運用する際の注意点として、セキュリティ要件を厳格化しすぎることによる業務効率の低下が挙げられます。これを防ぐためには、業務プロセスを詳細に分析し、誰がどのデータにアクセスする必要があるのかを正確にマッピングする作業が不可欠です。段階的な導入計画を立て、現場の混乱を最小限に抑えながらデジタル庁のゼロトラストガイドラインに沿った環境を整備しましょう。

また、こうした新しいセキュリティ基盤の構築には適切なIT投資が求められます。導入コストの負担を軽減するためには、【2026年最新】it戦略ナビwithの活用法!IT導入補助金で加点を得る3つの手順 を参考に、利用可能な補助金制度を戦略的に活用することが推奨されます。システムの安全性と業務の生産性を同時に高めるアプローチを取り入れることが、成功の鍵となります。

継続的な監視と動的なアクセス制御

デジタル庁が示すゼロトラストアーキテクチャにおいて、3つ目の重要なポイントは「継続的な監視と動的なアクセス制御」です。一度認証を通過したからといって永続的にアクセスを許可するのではなく、通信のたびにリスクを評価するアプローチが求められます。

デジタル庁ガイドラインが求める厳格な検証プロセス

デジタル庁のゼロトラストガイドラインにおいても、ネットワークの内外を問わず、すべてのアクセス要求を厳格に検証することが推奨されています。具体的には、アクセス元のIPアドレスだけでなく、端末のOSバージョン、セキュリティソフトの稼働状況、ユーザーの振る舞いなどを総合的に評価します。

たとえば、普段は平日の日中に国内からアクセスしている従業員のアカウントが、深夜に海外の未知のIPアドレスからアクセスを試みた場合、システムは即座にリスクが高いと判断します。この際、アクセスを完全に遮断するか、あるいは多要素認証(MFA)による追加の本人確認を要求するといった動的な制御が行われます。これにより、「ゼロトラストアーキテクチャ適用方針」に基づいた、より精緻なセキュリティ対策が実現します。

業務効率を損なわない非中核システムからのスモールスタート

デジタル庁のゼロトラスト適用方針を現場で運用する際、最も注意すべきは業務効率とのバランスです。セキュリティ要件を厳しく設定しすぎると、正当なユーザーのアクセスまで頻繁に遮断され、生産性が低下する恐れがあります。

そのため、まずは影響の少ない非中核システム(社内ポータルサイトや一部のテスト環境など)から段階的に導入を開始するスモールスタートが推奨されます。初期段階でログを収集・分析し、誤検知の割合や従業員の業務への影響を評価しながら、アクセス制御の閾値を適切にチューニングしていくプロセスが不可欠です。静的な境界防御から脱却し、常に状況を監視して動的に権限を制御する仕組みを適切に構築することで、組織全体のサイバーレジリエンスを飛躍的に向上させることができます。

デバイスの健全性評価とリスクベースの認証

デジタル庁が掲げるゼロトラストアーキテクチャの重要な要素の1つが、デバイスの健全性評価とリスクベースの認証です。デジタル庁のゼロトラスト方針では、一度認証を通過したユーザーやデバイスであっても、その後の状態変化に応じてアクセス権限を常に再評価することが求められます。これは、従来の境界型防御のように「社内ネットワークにいれば安全」という静的な信頼を排除し、すべての通信を疑うという基本概念に基づいています。

複数属性の総合評価による動的ポリシーの適用

アクセスを許可するかどうかの判断ポイントは、単なるIDとパスワードの照合にとどまりません。ユーザーの現在の位置情報、アクセスの時間帯、さらには振る舞いの異常検知など、複数の属性を総合的に評価します。

特に重要なのが、アクセス元のデバイスが安全な状態に保たれているかどうかの確認です。MDM(モバイルデバイス管理)やEDR(Endpoint Detection and Response)といったツールを活用し、OSのセキュリティパッチが最新か、マルウェア対策ソフトが正常に稼働しているか、脱獄(ジェイルブレイク)されていないかなどをリアルタイムでチェックします。もしデバイスに脆弱性が発見された場合は、即座に社内システムへのアクセスを制限し、修復を促すといった 動的にポリシーを適用する仕組みの構築 が不可欠です。

現場のフィードバックを活用したポリシーの最適化

この原則を民間企業のセキュリティ対策として現場に導入・運用する際には、セキュリティと業務効率のバランスに注意する必要があります。過度に厳格なアクセス制御を設定すると、正規の従業員が頻繁に認証を求められ、業務の生産性が著しく低下する恐れがあります。

そのため、まずは重要度の高いシステムやデータから段階的に動的制御を適用し、現場のフィードバックを得ながらポリシーをチューニングしていくアプローチが有効です。「ゼロトラストアーキテクチャ適用方針」の要点は、脅威の巧妙化に合わせて「常に検証し続ける」仕組みを作ることです。リスクベースの柔軟な認証基盤を整備し、従業員の利便性を損なわずに強固なセキュリティを維持することが、成功の鍵となります。

段階的な移行計画の策定と現場での運用定着

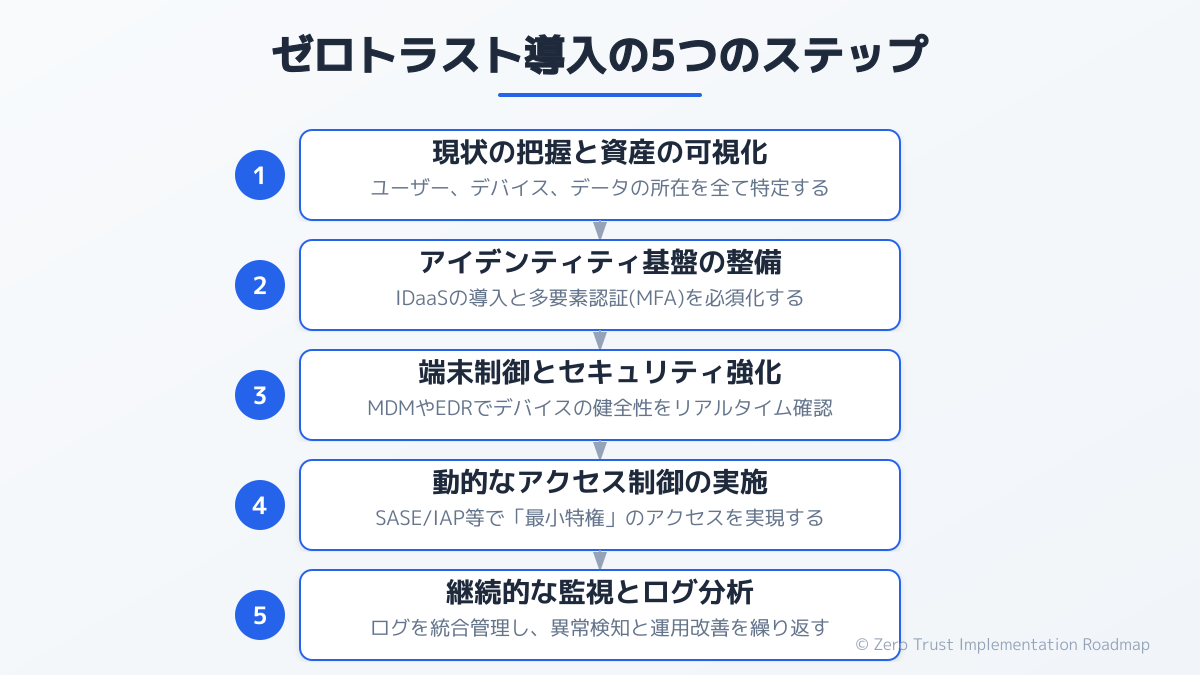

デジタル庁の「ゼロトラストアーキテクチャ適用方針」における5つ目の重要ポイントは、段階的な移行計画の策定と現場での運用定着です。既存の境界型ネットワークから一度にすべてを移行するのではなく、リスクベースでの段階的なアプローチが推奨されています。企業がこの方針を自社に適用するためには、基本事項を正しく理解し、計画的に進めることが不可欠です。

守るべき情報資産の特定と現状の可視化

ゼロトラストの導入ステップを進める際、企業はまず自社の情報資産の重要度を棚卸しする必要があります。どのシステムからゼロトラスト化を進めるべきか、以下の判断ポイントを具体化することが重要です。

- 守るべき資産の特定: 顧客の個人情報、未公開の財務データ、独自の技術情報など、漏洩時のビジネスインパクトが大きいリソースを「最優先で保護すべき資産」として明確に定義・分類します。

- 現状のネットワーク構成の把握: 既存の境界型セキュリティの課題と、各部門で利用されているクラウドサービス(SaaS)の利用状況を可視化し、シャドーITの実態を把握します。

- 段階的な移行計画の策定: 影響範囲の小さい部門やシステムからスモールスタートで導入を開始し、運用ノウハウを蓄積しながら徐々に適用範囲を拡大します。

シングルサインオン(SSO)を活用した生産性維持

デジタル庁が示すゼロトラストのモデルを実際の現場で運用する際、セキュリティの強化が業務効率を低下させないよう配慮する必要があります。過度な多要素認証(MFA)の都度要求や、複雑すぎるアクセス制御は、従業員の生産性を損なう原因となります。

そのため、シングルサインオン(SSO)の導入が非常に効果的です。SSOを活用することで、従業員は一度の強力な認証(MFAなど)を経るだけで、許可された複数の業務アプリケーションにシームレスにアクセスできるようになります。これにより、複数のパスワードを管理する「パスワード疲れ」を解消し、利便性と安全性のバランスを取ることが求められます。

また、運用開始後も継続的にログを監視し、ポリシーを最適化していく体制づくりが不可欠です。自社の業務プロセスに合わせた段階的な適用と、現場の利便性を損なわない継続的な運用設計こそが、ビジネス変革を支える基盤構築の鍵となります。

ログの統合的な収集と分析による脅威検知

デジタル庁の「ゼロトラストアーキテクチャ適用方針」における重要なポイントの1つが、導入後の継続的な監視と評価体制の構築です。デジタル庁が示すゼロトラストの方針では、システムを導入して終わりではなく、すべての通信やアクセス要求のログを統合的に収集し、常に検証し続ける運用が求められます。

振る舞い検知を活用したインシデント対応の迅速化

現場で運用ルールを策定する際の判断ポイントは、膨大なログの中からいかに迅速に真の脅威を見つけ出すかという点にあります。手動でのログ確認には限界があるため、SIEM(セキュリティ情報イベント管理)などのツールを導入し、ネットワーク機器、クラウドサービス、エンドポイントからのログを一元管理することが推奨されます。

さらに、AIや機械学習を用いた「振る舞い検知」を活用することで、通常の業務パターンから逸脱した異常なアクセス(例:大量のデータダウンロードや深夜帯の不自然なログイン)を自動的に検知し、管理者にアラートを通知することが可能になります。これにより、インシデント発生時の初動対応を大幅に迅速化できます。

シャドーITを防ぐための運用ルールの見直し

一方で、従業員の業務効率とセキュリティ強度のバランスにも注意が必要です。過度なアクセス制限や複雑な認証手順は業務の妨げとなり、結果として従業員が会社の許可を得ずに外部のクラウドサービスを利用する「シャドーIT」の増加を招きかねません。シャドーITは情報漏洩の大きな温床となります。

新しい仕組みを現場へ定着させるためには、以下の要点を押さえて運用することが重要です。

- 利便性と安全性の両立: 業務への影響を定期的にモニタリングし、過剰な制限になっていないかルールを見直す

- インシデント対応の明確化: 異常検知時の報告ルートや初動対応フローをあらかじめ整備し、現場の混乱を防ぐ

- シャドーITの可視化と代替手段の提供: CASB(Cloud Access Security Broker)などを活用して非公認サービスの利用状況を把握し、必要に応じて安全な代替ツールを公式に提供する

システムによる自動監視と運用ルールの見直しという両面から改善サイクルを回すことが、ゼロトラストアーキテクチャを組織内で効果的に機能させる鍵となります。

デジタル庁のゼロトラストガイドラインに学ぶ評価体制

デジタル庁が掲げるゼロトラストアーキテクチャの適用方針において、最後の重要な要素となるのが「継続的な監視と評価体制の構築」です。ここでは、デジタル庁のゼロトラスト方針を運用フェーズに落とし込む際の基本事項と、現場での注意点を整理します。

SIEMを活用した脅威検知の自動化

システムへのアクセスを常に検証し続けるためには、すべてのネットワークトラフィックやユーザー行動のログを統合的に収集・分析する仕組みが求められます。自社の環境が基準を満たしているかどうかの判断ポイントは、SIEM(セキュリティ情報イベント管理)やSOAR(セキュリティオーケストレーション・自動化・対応)などのツールを活用し、脅威検知から初期対応までが自動化されているかどうかにあります。

手動でのログ確認に依存している状態では、高度化・巧妙化するサイバー攻撃に迅速に対処することは困難です。自動化ツールを導入することで、セキュリティ担当者の負担を軽減しつつ、24時間365日の監視体制を構築することが可能になります。

インシデント対応フローの明確化と継続的改善

現場で運用を開始する際の最大の注意点は、過剰な検知による「アラート疲労」です。システムが些細な異常まで頻繁に通知すると、セキュリティ担当者が重要度の低い通知に忙殺され、本当に危険な脅威を見逃してしまうリスクが高まります。これを防ぐためには、アラートを重要度(高・中・低)に応じて分類し、検知ルールを定期的にチューニングすることが必須となります。

また、インシデント発生時の対応フローをあらかじめ明確化し、誰が・いつ・どのように対処するかをマニュアル化しておくことも重要です。デジタル庁のゼロトラストガイドラインのモデルを自社に定着させるためには、単に新しいセキュリティツールを導入して終わるのではなく、運用プロセスを継続的に改善するPDCAサイクルを回すことが重要です。システムの変更や新たな脅威の出現に合わせて、アクセス制御のポリシーを柔軟に見直す体制を整えてください。

よくある質問

デジタル庁のゼロトラストガイドラインはすべての企業に義務付けられていますか?

いいえ、デジタル庁の「ゼロトラストアーキテクチャ適用方針」は主に政府機関に向けたものですが、民間企業にとっても現代のセキュリティ対策の標準的な枠組みとして非常に有用なガイドラインです。サプライチェーンリスクが高まる中、大企業だけでなく中小企業でも、この方針に沿った対策を段階的に導入することが推奨されています。

ゼロトラストアーキテクチャ適用方針を導入する際の初期費用はどのくらいですか?

既存のネットワーク構成や保護すべき情報資産の規模によって大きく異なります。まずは現状の可視化と重要データの棚卸しから始め、影響の少ない部門やシステムからスモールスタートで導入することで、初期費用を抑えつつノウハウを蓄積できます。また、IT導入補助金などの支援制度を活用することも有効です。

既存のVPNから完全に脱却する必要がありますか?

必ずしもすぐに完全脱却する必要はありません。デジタル庁のガイドラインでも、リスクベースでの段階的な移行が推奨されています。まずはクラウドサービスへのアクセスなど、VPNを経由しなくても安全に制御できる領域からIDベースの認証(SSOやMFA)に切り替え、徐々に境界型防御への依存度を下げていくアプローチが現実的です。

まとめ

本記事では、デジタル庁が提唱するゼロトラストアーキテクチャ適用方針について、その7つの重要ポイントと企業が取るべき対応策を解説しました。

- 境界防御モデルからの脱却: 従来の「社内は安全」という前提を捨て、すべての通信を継続的に検証するアプローチが求められます。

- 継続的な監視と動的アクセス制御: 一度認証を通過しても、状況に応じてアクセス権限を常に再評価する仕組みが不可欠です。

- 段階的な移行計画: 既存システムから一度にすべてを移行するのではなく、リスクベースで段階的に導入を進めることが成功の鍵となります。

- 運用定着と教育: 導入後の継続的な監視体制の構築と、従業員へのセキュリティ意識向上教育が、デジタル庁が提唱するゼロトラストモデルを組織に根付かせる上で重要です。

これらのポイントを理解し、自社のITインフラと業務プロセスに合わせた戦略的な導入を進めることで、強固なセキュリティ基盤を構築し、ビジネスの成長を加速させることができるでしょう。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

ゼロトラストネットワーク導入ガイド|アーキテクチャのNIST7原則と製品比較

ゼロトラストを実現するためのシステム構造「ゼロトラストアーキテクチャ」について、米国国立標準技術研究所(NIST)が提唱する7つの基本原則や、具体的なネットワーク構成図の考え方を解説します。

ゼロトラストとは?境界型防御との違いと仕組みをわかりやすく解説

情報漏洩を防ぐ新しいセキュリティの考え方である「ゼロトラスト」。従来の境界型防御との違いや企業が導入するメリット、基本となる仕組みを図解を用いて初心者にもわかりやすく解説します。

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。

レガシーシステムとは?放置する問題点と脱却に向けた5つの手法

老朽化やブラックボックス化が進行したレガシーシステム。経済産業省が警鐘を鳴らす「2025年の崖」問題と関連付けながら、レガシーシステムを放置するリスクと脱却のための第一歩を解説します。

API連携のパスワードとは?安全な実装方法とセキュリティ対策、費用相場

自社システムにAPI連携を導入したいエンジニアやプロジェクトマネージャー向けに、安全な実装方法の基本ステップを解説。開発費用の相場や、セキュアな連携に不可欠なパスワードやセキュリティ対策についても網羅します。

API連携とは?基本の仕組みやメリット・デメリットを図解で徹底解説

異なるシステム同士をつなぎ、業務効率化を加速させる「API連携」。その基本的な仕組みから、企業が導入するメリット・デメリット、具体的な活用イメージまでを図解で分かりやすく解説します。