ゼロトラストネットワーク導入ガイド|アーキテクチャのNIST7原則と製品比較

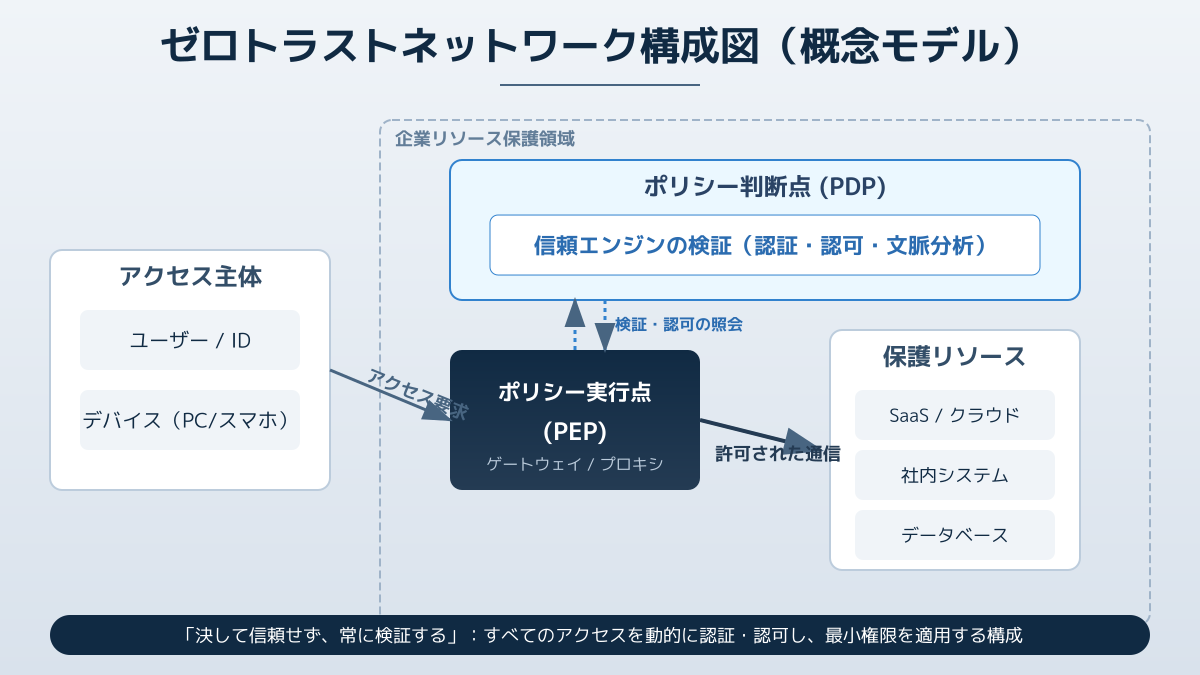

ゼロトラストを実現するためのシステム構造「ゼロトラストアーキテクチャ」について、米国国立標準技術研究所(NIST)が提唱する7つの基本原則や、具体的なネットワーク構成図の考え方を解説します。

クラウド普及やテレワークの常態化により、社内ネットワークを守るだけの「境界型防御」ではサイバー攻撃を防げなくなっています。この課題を解決する有効な手段が、すべての通信を決して信頼せず常に検証するゼロトラストネットワークの構築です。本記事では、NISTの7原則に基づくゼロトラストアーキテクチャの基本から、SASEとの関係、代表的な製品比較、そして具体的な導入事例までを網羅的に解説します。

ゼロトラストネットワークとは?基本概念と背景

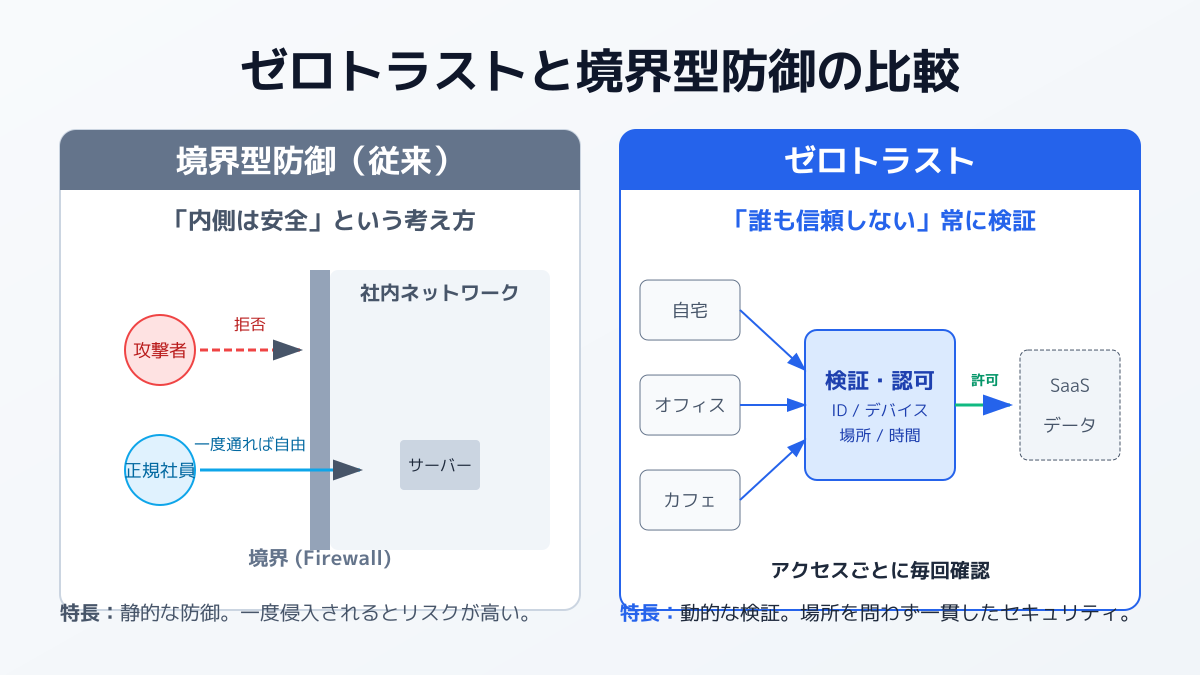

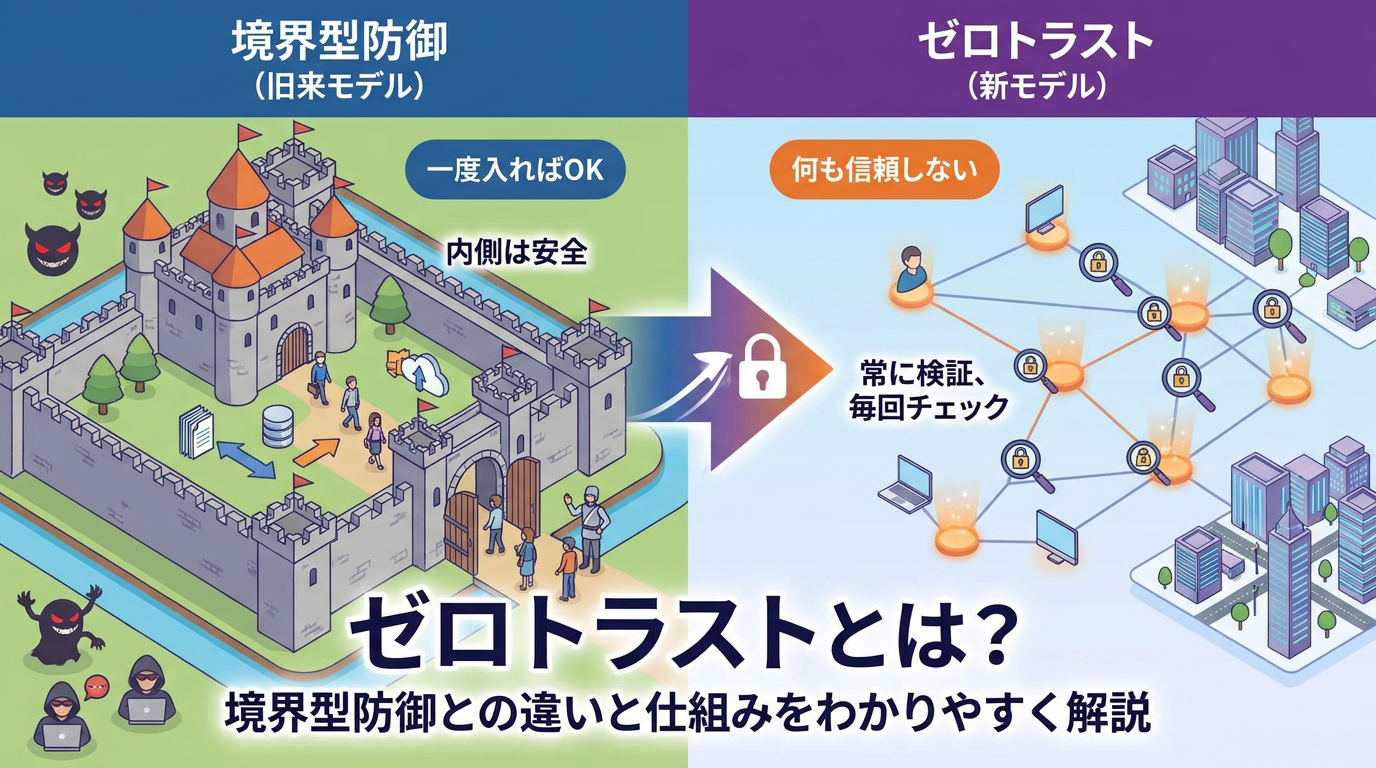

従来のセキュリティ対策は、社内ネットワークと社外のインターネットの間に壁を設ける「境界型防御」が主流でした。しかし、クラウドサービスの普及やテレワークの拡大により、守るべき境界線が曖昧になっています。

ゼロトラストアーキテクチャとは?NISTの7原則

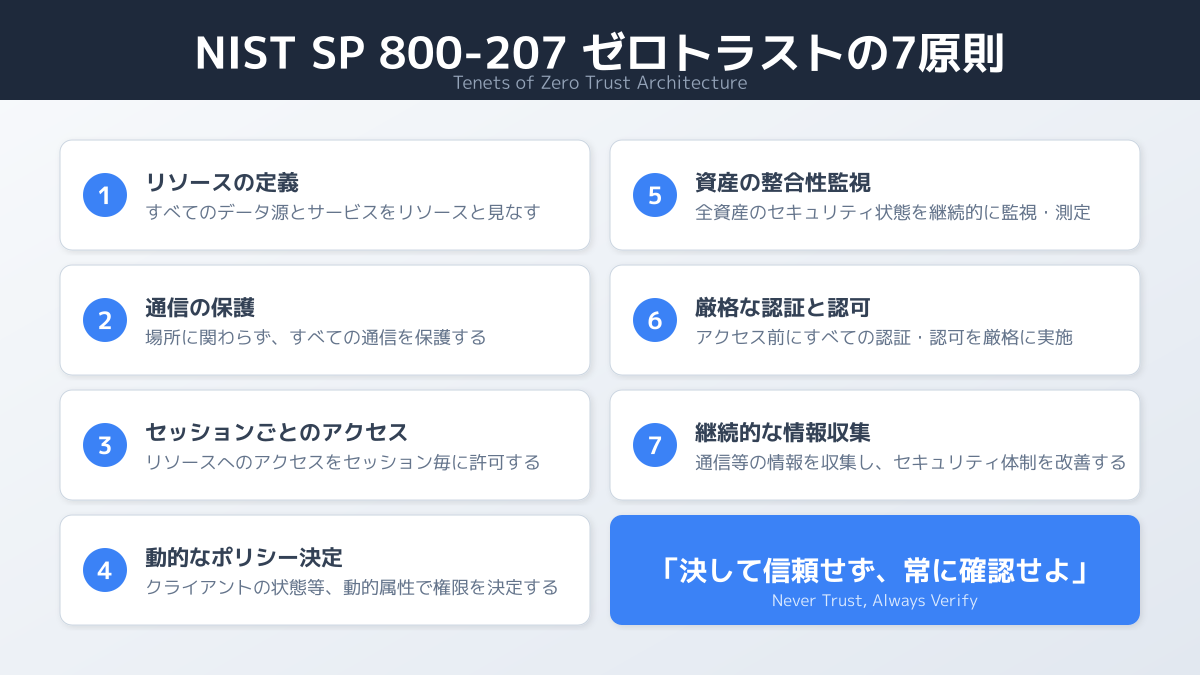

ゼロトラストアーキテクチャとは、社内ネットワークからのアクセスであっても無条件に信頼せず、すべてのデータソースやコンピューティングサービスを独立したリソースと見なし、アクセス要求が発生するたびに厳格な認証と認可を行うセキュリティモデルです。

米国国立標準技術研究所(NIST)は、ゼロトラストアーキテクチャの基本となる7つの原則を提唱しています。

- すべてのデータソースとコンピューティングサービスをリソースと見なす

- ネットワークの場所に関係なく、すべての通信を保護する

- 企業リソースへのアクセスは、セッション単位で付与する

- アクセスは、動的なポリシーによって決定する

- すべての資産の整合性とセキュリティ状態を監視・測定する

- すべてのリソースの認証と認可を動的かつ厳格に行う

- 資産やネットワークの現状について可能な限り多くの情報を収集し、セキュリティ対策の改善に活用する

デジタル庁の動向とSASEとの関係性

日本国内でも、デジタル庁が「ゼロトラストアーキテクチャ適用方針」を策定し、政府情報システムにおけるゼロトラスト化を推進しています。2023年のIPA(情報処理推進機構)の調査によると、国内企業の約40%がゼロトラストを前提としたセキュリティ対策に着手しており、もはや大企業だけの取り組みではありません。

また、ゼロトラストを実現するための具体的なアプローチとして「SASE(Secure Access Service Edge)」が注目されています。SASEは、ネットワーク機能(SD-WANなど)とセキュリティ機能(SWG、CASB、ZTNAなど)をクラウド上で統合して提供するフレームワークです。ゼロトラストが「概念・考え方」であるのに対し、SASEはその概念を実現するための「クラウドベースの具体的なアーキテクチャ」という関係性にあります。

ゼロトラストネットワーク構築の重要ポイント

ゼロトラストネットワークを構築する上で、特に実務で重要となるポイントを3つに絞って解説します。

すべての通信の保護と暗号化

社内LANやVPN経由のアクセスであっても、TLS(Transport Layer Security)などを用いた強固な暗号化が必須です。クラウドサービスへのアクセスだけでなく、社内サーバー間の通信や、エンドポイント端末と社内システム間のデータ送受信も保護の対象となります。

古い業務システム(レガシーシステム)の中には最新の暗号化プロトコルに対応していないものがあるため、システム全体を一度に移行するのではなく、リスクの高いデータや重要なシステムから段階的に暗号化を適用していくアプローチが有効です。

動的なアクセス制御と継続的な検証

一度認証を通過したからといって永続的なアクセスを許可するのではなく、状況に応じてリアルタイムに判断を下す仕組みが求められます。ユーザーの属性、デバイスの健全性、アクセス元の場所、時間帯など、複数の要素を総合してアクセス権を決定します。

実際の業務フローに合わせたゼロトラストネットワーク構成図を事前に作成し、どのリソースに対してどのような条件でアクセスを許可するかを明確に定義しておくことが重要です。

デバイスの健全性監視と運用バランス

ユーザーの認証が成功したとしても、使用している端末がマルウェアに感染していれば、社内システムへの脅威となります。OSのセキュリティパッチが最新か、EDR(Endpoint Detection and Response)が正常に稼働しているかを動的に評価する必要があります。

ただし、過度に厳格なポリシーを設定すると、正規のユーザーであっても頻繁に認証を求められ、業務の生産性が著しく低下します。シングルサインオン(SSO)や多要素認証(MFA)を適切に組み合わせ、安全かつスムーズなログイン環境を整備することが重要です。

ゼロトラスト製品の比較と選び方

ゼロトラストネットワークを実現するためには、適切なソリューションの選定が不可欠です。ここでは、ゼロトラスト製品の市場動向と選び方を解説します。

製品シェアと代表的なソリューション

ゼロトラスト製品のシェアにおいて、グローバルで高い評価を得ている代表的なソリューションには以下のようなものがあります。

- Zscaler(ゼットスケーラー): SASE市場のリーダー的存在であり、クラウドネイティブなセキュリティプラットフォームを提供。世界中のデータセンターを活用した高速な通信と、高度な脅威防御が特徴です。

- Cisco Secure Access: 既存のネットワーク機器との親和性が高く、オンプレミス環境とクラウド環境が混在するハイブリッド環境での導入に強みがあります。

- Palo Alto Networks Prisma SASE: 次世代ファイアウォールの技術をベースに、包括的なセキュリティ機能とネットワーク機能を統合して提供します。

自社に最適な製品を選ぶポイント

ゼロトラスト製品の比較を行う際は、以下のポイントを基準に自社の要件と照らし合わせることが重要です。

- 既存システムとの統合性: 現在利用しているID管理システム(Azure ADやOktaなど)やエンドポイントセキュリティ(EDR)とスムーズに連携できるかを確認します。

- ユーザーの利便性: 通信の遅延が発生しないか、認証プロセスが業務の妨げにならないかなど、実際の利用環境でのパフォーマンスを評価します。

- サポート体制とコスト: 導入時の初期費用だけでなく、運用フェーズでのサポート体制やライセンス体系(ユーザー数ベースか帯域ベースか)を総合的に比較します。

新たなセキュリティソリューションを導入する際は初期費用が課題となりますが、【2026年最新】it戦略ナビwithの活用法!IT導入補助金で加点を得る3つの手順を参考に、補助金制度を活用しながら計画的にインフラを刷新していくことも一つの手段です。

企業の導入事例と具体的な効果

ゼロトラストネットワークの導入は、大企業から中小企業まで、セキュリティ強化と業務効率化の両面で具体的な成果を上げています。ここでは実在する企業の事例と、中堅・中小企業における効果を紹介します。

大企業の先進的な導入事例

グローバルに事業を展開する大企業において、ゼロトラストアーキテクチャの導入はビジネス変革の基盤となっています。

- 株式会社リコー: 世界各国の拠点で働く約45,000人の従業員向けにゼロトラスト環境を構築。多様な働き方を推進しつつ、従来のVPN機器への依存から脱却することで、スピーディなグローバル展開と運用コストの半減を実現しました。

- アサヒグループホールディングス株式会社: M&Aによる事業拡大に伴い、グローバル共通のセキュリティ基盤が必要となりました。ゼロトラストの思想に基づき、ID、デバイス、ネットワークを3層に分けたセキュリティ構造を導入し、国内外のグループ全体のガバナンス強化に成功しています。

中小企業における導入事例と効果

ある従業員数150名規模の製造業では、テレワークの導入に伴いVPNの通信遅延とセキュリティリスクが課題となっていました。そこで、クラウドベースのZTNA(Zero Trust Network Access)製品を導入し、ゼロトラストアーキテクチャへ移行しました。

その結果、VPN機器の運用保守にかかっていた月間約30時間の工数がゼロになり、IT部門の負担が大幅に軽減されました。また、通信速度の改善により、従業員からの「システムが遅い」という問い合わせが導入前の月平均50件から5件以下へと90%削減され、業務生産性の向上に直結しています。

導入を成功させるための社内教育

新しいセキュリティモデルを社内に定着させるためには、システムの導入だけでなく、従業員一人ひとりのITリテラシーとセキュリティ意識の向上が不可欠です。

「なぜ毎回認証が必要なのか」「なぜ個人の端末からアクセスできないのか」といった背景を丁寧に説明し、現場の理解を得ることがプロジェクト成功の鍵となります。組織全体のIT基盤を見直す際の社内教育の進め方については、 デジタル化とは?企業メリットと社内定着を促す教育・リスキリング3ステップ も併せてご参照ください。

まとめ

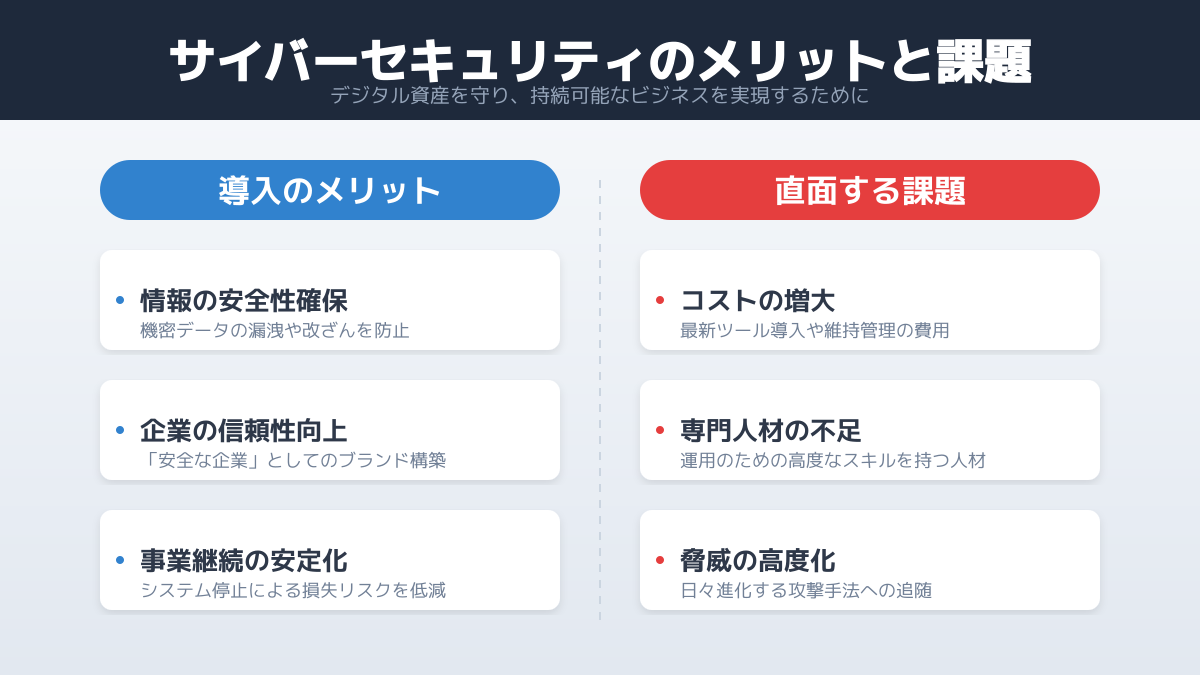

本記事では、現代の複雑なIT環境において不可欠なセキュリティモデルであるゼロトラストネットワークについて、NISTの7原則から具体的な製品選び、導入事例までを解説しました。

従来の境界型防御が限界を迎える中、「決して信頼せず、常に検証する」というゼロトラストアーキテクチャの思想は、企業資産を守る上で極めて重要です。SASEなどのソリューションを活用し、すべての通信の保護、動的なアクセス検証、デバイスの健全性監視を段階的に導入することで、企業はより強固で柔軟なセキュリティ基盤を構築し、将来の脅威にも対応できる体制を整えることができるでしょう。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。

シャドーIT対策の完全ガイド|CASBを活用して情報漏洩を防ぐ7つの手順

社内に潜むシャドーITを効果的に防ぐための対策手順を徹底解説。リスクを可視化する検知方法やおすすめの対策ツール、クラウドセキュリティ基盤であるCASBを活用して安全なIT環境を構築する7つのポイントを紹介します。

ゼロトラストとは?境界型防御との違いと仕組みをわかりやすく解説

情報漏洩を防ぐ新しいセキュリティの考え方である「ゼロトラスト」。従来の境界型防御との違いや企業が導入するメリット、基本となる仕組みを図解を用いて初心者にもわかりやすく解説します。

シャドーITとは?情報漏洩リスクの具体例と企業が取るべき5つの対策

社員が個人の判断で利用するクラウドサービスなどが引き起こす「シャドーIT」のリスクを解説。企業が直面する情報漏洩の脅威や具体例と、情シス部門が取るべき初動対応についてまとめました。

SaaS ガバナンスの7つの対策|情報漏洩を防ぐセキュリティチェックシートの活用法

SaaS導入に潜むセキュリティリスクを低減するため、企業が確認すべき7つの重要対策と、ベンダー評価に用いるセキュリティチェックシートの実践的な活用方法やサンプル項目を具体的に解説します。

生成AIチェッカー徹底比較!情報漏洩事例から学ぶAI文章の見分け方と対策

生成AIが普及する一方で、AIによって生成された不適切なコンテンツや著作権侵害のリスクを懸念する声も高まっています。本記事では、AIが作成した文章を高精度で検知する「生成AIチェッカー」の機能比較や、実務でAI文章を見分けるポイント、そして企業が取るべき情報漏洩リスク対策を解説します。