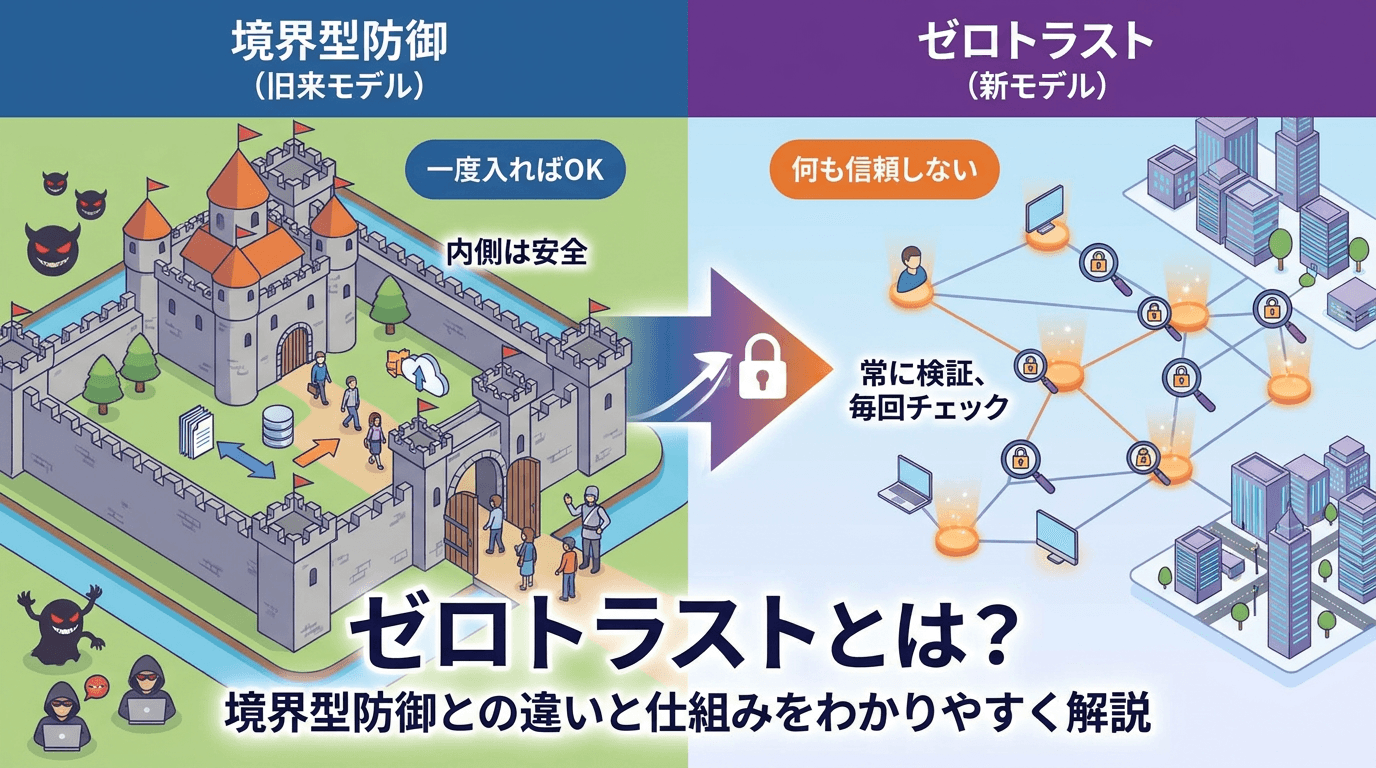

ゼロトラストとは?境界型防御との違いと仕組みをわかりやすく解説

情報漏洩を防ぐ新しいセキュリティの考え方である「ゼロトラスト」。従来の境界型防御との違いや企業が導入するメリット、基本となる仕組みを図解を用いて初心者にもわかりやすく解説します。

リモートワークの普及やクラウド利用の拡大により、社内ネットワークだけを安全とする従来のセキュリティ対策では情報漏洩を防ぎきれなくなっています。情報資産を守るための対策は、全てのアクセスを疑い常に検証する「 ゼロトラスト 」モデルへの移行です。本記事では、ゼロトラストの基本概念から境界型防御との違い、SASEを活用した具体的な導入ステップまでをわかりやすく解説します。

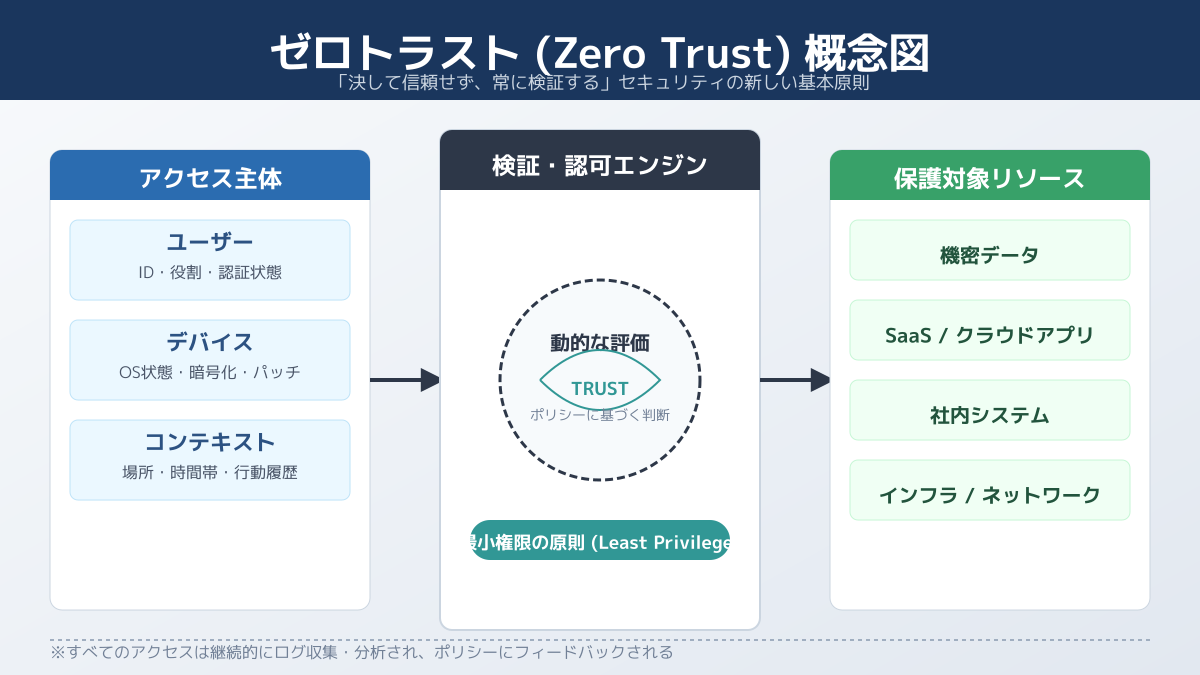

ゼロトラストとは?仕組みをわかりやすく解説

ゼロトラストとは、「全てのアクセスを信頼せず、常に検証する」という新しいセキュリティの概念です。社内外のネットワーク境界に依存せず、ユーザーやデバイスがリソースにアクセスするたびに厳格な認証と認可を行います。

日本国内におけるゼロトラストの導入は、依然として発展途上の段階にあります。ITRの調査によると、2023年時点でゼロトラストを導入済みと回答した企業は20.0%にとどまり、一部導入している企業を含めても全体の5割程度です(出典: 国内企業のゼロトラスト導入状況は「発展途上」、本格導入には課題あり、ITR調査 | Enterprise Watch)。多くの企業が、運用負荷の増大や既存システムとの統合に課題を抱えており、本格的な導入には至っていないことが伺えます。

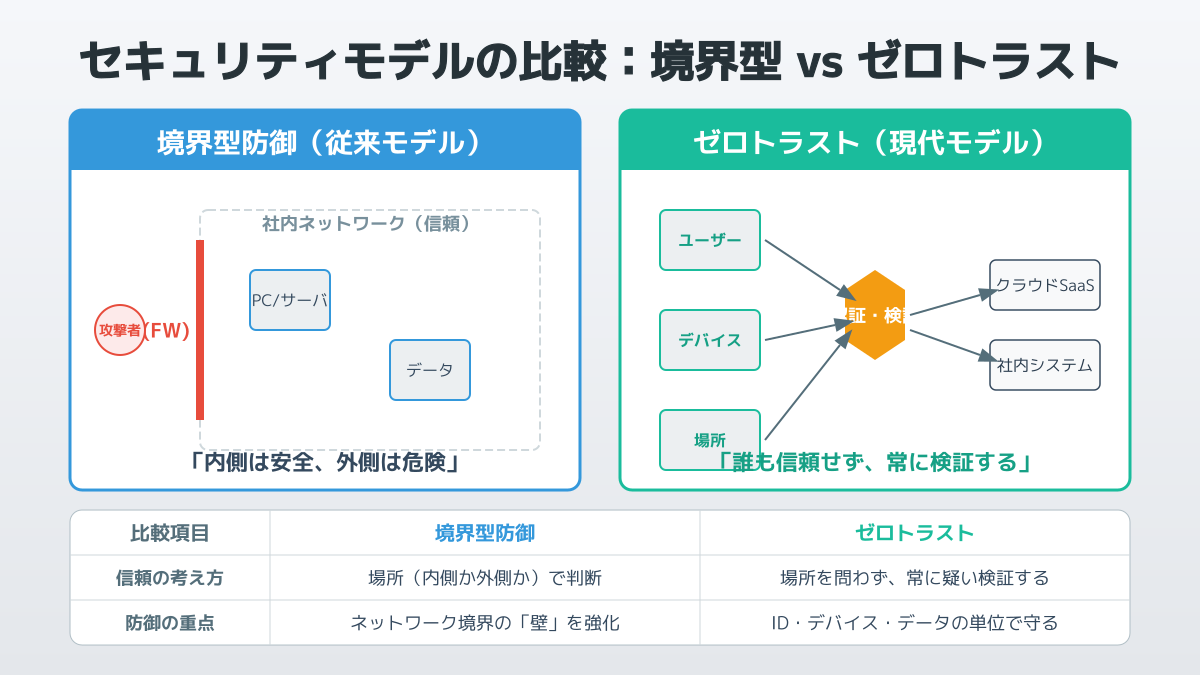

従来の境界型防御との違い

従来の境界型防御が社内ネットワークを安全と見なしていたのに対し、ゼロトラストでは社内外を問わず、アクセスごとに認証と認可を繰り返します。ファイアウォールやVPNに依存した境界型防御では、一度内部に侵入されると被害が拡大しやすいという弱点がありました。

両者の決定的な違いを比較表にまとめると以下のようになります。

| 比較項目 | 従来の境界型防御 | ゼロトラスト |

|---|---|---|

| 基本思想 | 社内は「安全」、社外は「危険」 | 全てのアクセスを「信頼せず検証する」 |

| 防御の境界 | 社内ネットワークの出入り口(ファイアウォールなど) | ユーザー、デバイス、アプリケーションごと |

| 認証のタイミング | ネットワーク接続時の1回のみ | リソースへのアクセスごとに毎回(継続的) |

| 内部侵入後のリスク | 自由に横展開され被害が拡大しやすい | 最小特権の原則により被害範囲を局所化できる |

| 代表的なツール | VPN、ファイアウォール、プロキシ | IDaaS(Microsoft Entra IDなど)、ZTNA、EDR |

ユーザーやデバイスの正当性を確認する上で、多要素認証(MFA)の導入は不可欠です。パスワードだけでなく、スマートフォンアプリや生体認証など複数の要素を組み合わせて本人確認を行うことで、不正アクセスのリスクを大幅に低減できます。これは、「検証を前提とする」原則を具現化する重要な技術です。

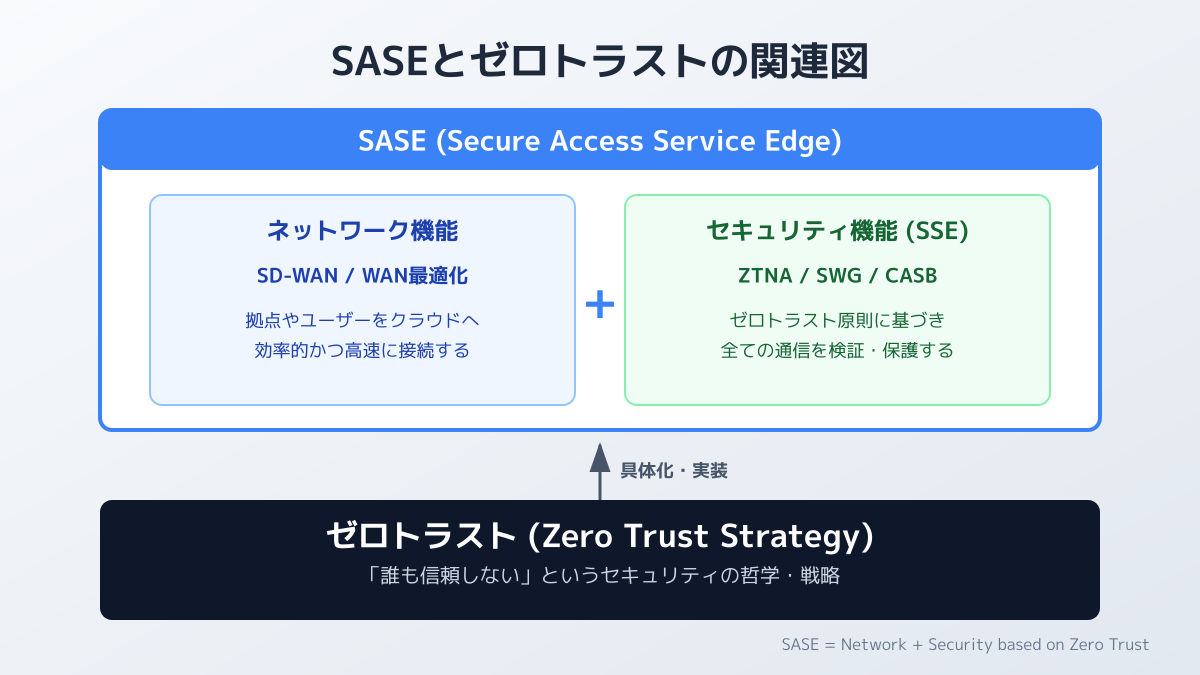

ゼロトラストとSASEの関係

ゼロトラストの概念を実装するための具体的なアーキテクチャとして、 SASE (Secure Access Service Edge)の活用が挙げられます。SASEは、ネットワーク機能とセキュリティ機能をクラウド上で統合して提供するモデルであり、ゼロトラストと密接に関連しています。

従業員がどこからでも安全に社内システムやクラウドサービスへアクセスできる環境を構築するためには、SASEの導入が有効な選択肢です。あらゆる場所からの一貫したセキュリティポリシーの適用が可能になり、リモートワーク環境下でも高度な防御体制を実現できます。

デジタル庁の指針に基づく導入ステップ

民間企業が導入を進める上で、強力な指針となるのがデジタル庁の「ゼロトラストアーキテクチャ適用方針」です。この方針では、全てのアクセスを信頼しないことを前提とし、継続的な認証・認可を行う重要性が強調されています(出典: ゼロトラストアーキテクチャ適用方針|デジタル庁)。

具体的には、ID管理やデバイス管理、ネットワーク管理、ワークロード管理など、7つの原則に基づいた対策の方向性が示されています。自社の体制を評価する際は、これらの原則を基準に現状の課題を洗い出すことが第一歩です。

また、新しいセキュリティモデルへの移行は、組織全体のデジタル変革と密接に関わります。社内体制を整える際は、DX推進の進め方やステップも併せて確認し、現場への定着を図ることがプロジェクト成功の鍵となります。

中小企業が直面する課題とメリット

中小企業がゼロトラストを導入する際、予算の制約や専門的なIT人材の不足といった固有の課題が大きな障壁となります。しかし、SASEのようなクラウドベースのサービスを活用することで、初期投資を抑えつつ段階的なアプローチが可能です。

例えば、まずは社外からのアクセスが多い営業部門から「多要素認証(MFA)」やクラウド型アクセスソリューション(ZTNA)をスモールスタートで導入し、段階的に全社へ広げていく事例が増えています。従業員が独自の判断でクラウドサービスを利用するシャドーITのリスクを防ぐ観点でも、アクセス制御の徹底は効果的です。このように優先順位をつけることで、運用負荷を分散させながらセキュリティを強化できます。

結果として、安全なリモートワークの推進や、ランサムウェアをはじめとするセキュリティリスクの軽減といった明確なメリットを享受できます。導入に向けたIT戦略の策定やツールの選定を進める際は、自社のリソースを見極めながら、計画的な移行を進めることが重要です。

製品選定と継続的な運用体制

ゼロトラストを実現するための製品やソリューションは市場に多岐にわたって存在します。代表的な技術の一つとして、アプリケーションへの安全なアクセスを提供するZTNA(Zero Trust Network Access)が挙げられます。具体的な関連ソリューションとしては、クラウドセキュリティを統合的に提供する「Zscaler」や「Netskope」、強力なDNSセキュリティを持つ「Cisco Umbrella」、そしてID管理の要となる「Microsoft Entra ID(旧Azure AD)」などが代表的です。自社のビジネス要件に合わせて機能、コスト、既存システムとの親和性を比較検討し、最適な組み合わせを見つけることが重要です。具体的なツールの比較検討については、失敗しないゼロトラスト製品の選び方とSASEとの違いも参考にしてください。

また、セキュリティ対策は一度システムを構築すれば終わりではありません。導入後も状況を継続的に監視し、新たな脅威や脆弱性に対応するための体制構築が不可欠です。エンドポイントの脅威を検知・対応する「CrowdStrike Falcon」や「Microsoft Defender for Endpoint」といったEDR(Endpoint Detection and Response)、さらにはそれらの監視・運用を代行するMDR(Managed Detection and Response)サービスを活用することで、導入効果を最大化し、セキュリティレベルを維持・向上させることができます。

まとめ

本記事では、現代のサイバーセキュリティにおいて不可欠な概念である「 ゼロトラスト 」について、その基本から具体的な導入ポイントまでを解説しました。ゼロトラストは、従来の境界型防御とは異なり、社内外問わず全てのアクセスを「信頼しない」ことを前提とし、常に認証と認可を繰り返すことでセキュリティを強化します。

導入の成功には、多要素認証(MFA)の徹底やSASEといった具体的なアーキテクチャの理解が不可欠です。中小企業においても、予算や人材の制約を考慮しつつ、段階的なアプローチと継続的な運用・改善体制を構築することで、リモートワークの安全確保やランサムウェア対策といった大きなメリットを享受できます。変化し続ける脅威に対応するため、本記事で得た知見を活かし、自社に最適なゼロトラスト環境の構築を進めていきましょう。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。

シャドーITとは?情報漏洩リスクの具体例と企業が取るべき5つの対策

社員が個人の判断で利用するクラウドサービスなどが引き起こす「シャドーIT」のリスクを解説。企業が直面する情報漏洩の脅威や具体例と、情シス部門が取るべき初動対応についてまとめました。

SaaS ガバナンスの7つの対策|情報漏洩を防ぐセキュリティチェックシートの活用法

SaaS導入に潜むセキュリティリスクを低減するため、企業が確認すべき7つの重要対策と、ベンダー評価に用いるセキュリティチェックシートの実践的な活用方法やサンプル項目を具体的に解説します。

生成AIチェッカー徹底比較!情報漏洩事例から学ぶAI文章の見分け方と対策

生成AIが普及する一方で、AIによって生成された不適切なコンテンツや著作権侵害のリスクを懸念する声も高まっています。本記事では、AIが作成した文章を高精度で検知する「生成AIチェッカー」の機能比較や、実務でAI文章を見分けるポイント、そして企業が取るべき情報漏洩リスク対策を解説します。