シャドーIT対策の完全ガイド|CASBを活用して情報漏洩を防ぐ7つの手順

社内に潜むシャドーITを効果的に防ぐための対策手順を徹底解説。リスクを可視化する検知方法やおすすめの対策ツール、クラウドセキュリティ基盤であるCASBを活用して安全なIT環境を構築する7つのポイントを紹介します。

企業内で無断利用されるITサービス、いわゆるシャドーITは、情報漏洩やセキュリティリスクの温床となり得ます。従業員が業務効率化のために独自に導入するクラウドサービスやデバイスは、企業の管理体制の盲点となりがちです。本記事では、シャドーITの現状把握から、CASBなどの有効なツールを活用した具体的な対策手順を7つのポイントで解説します。これにより、セキュリティを強化しつつ、現場の利便性を損なわないIT環境を構築できます。

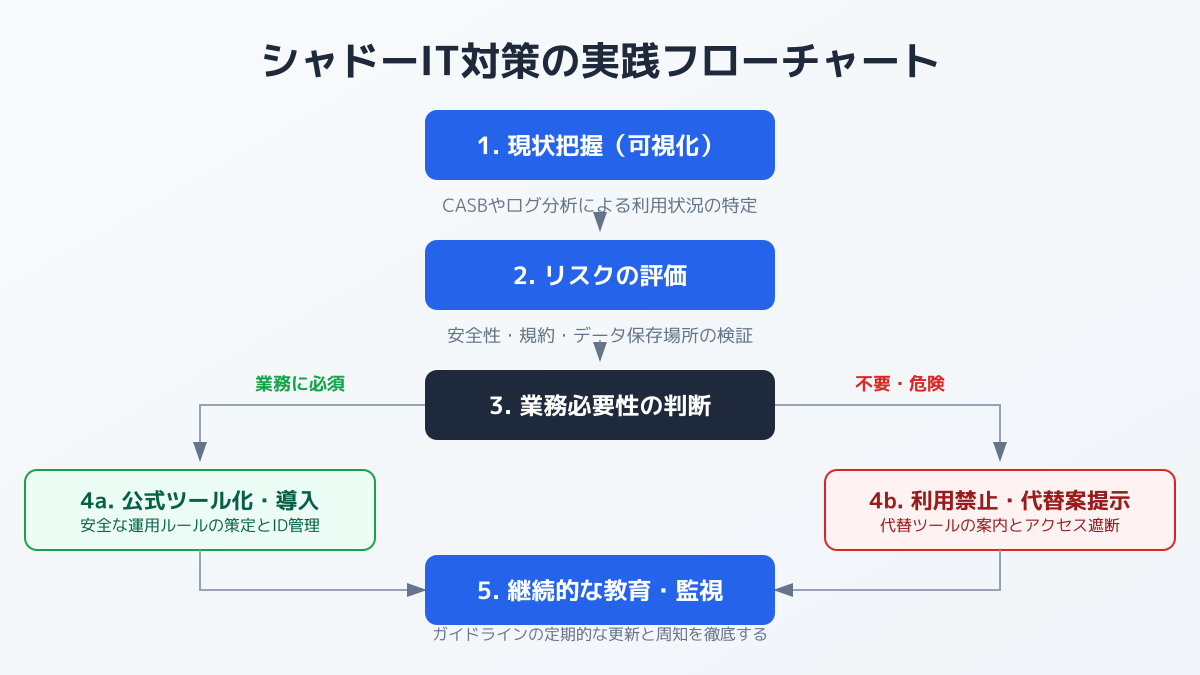

1. 利用実態の可視化と現状把握

シャドーIT対策の第一歩は、社内で無断利用されているツールやデバイスの現状を正確に把握することです。

隠れたツールの洗い出し

従業員が悪意なく業務効率化のために導入したツールが、重大な情報漏洩リスクを引き起こすケースは少なくありません。例えば、個人のDropboxやGoogleドライブへの業務データの保存、私用スマートフォンでのLINEを使った顧客との連絡、無料のPDF変換ツールの利用などが代表的です。

まずは、ネットワークトラフィックの監視や従業員へのアンケートを通じて、どのようなクラウドサービスや私用端末が使われているかを洗い出します。

2. リスク評価と公式ツールの認可

利用実態を可視化したら、次に行うべきは客観的なリスク評価です。

危険度の判定とサンクション化

洗い出したツールに対して、機密情報を取り扱っているか、サービス事業者のセキュリティ認証が取得されているか、通信が暗号化されているかといった基準でリスクスコアを算出します。

セキュリティレベルが低く脆弱性が高いツールは即時利用停止とすべきですが、業務効率化に大きく貢献しているツールであれば、企業が正式に法人契約を結び、公式ツールとして認可(サンクション化)することが有効な解決策となります。

3. 監視体制の構築とツールの導入

シャドーITの利用を情報システム部門が人力で全て把握し続けることは現実的ではありません。

検知の自動化と効率化

ここで必要になるのが、専用のシャドーIT対策ツールの導入です。ネットワーク上のトラフィックやエンドポイントのログを自動的に監視する基盤を整えることで、未許可のSaaS利用を高精度で検知することが可能になります。

ツールの選定時には、テレワーク環境でも監視が機能するか、既存のセキュリティポリシーとスムーズに連携できるかを基準に評価します。機能の豊富さだけでなく、日々の運用負荷の低さも重要な指標です。新たなITツールを公式に導入する際のコスト負担については、【2026年最新】it戦略ナビwithの活用法!IT導入補助金で加点を得る3つの手順などの補助金制度の活用も検討してください。

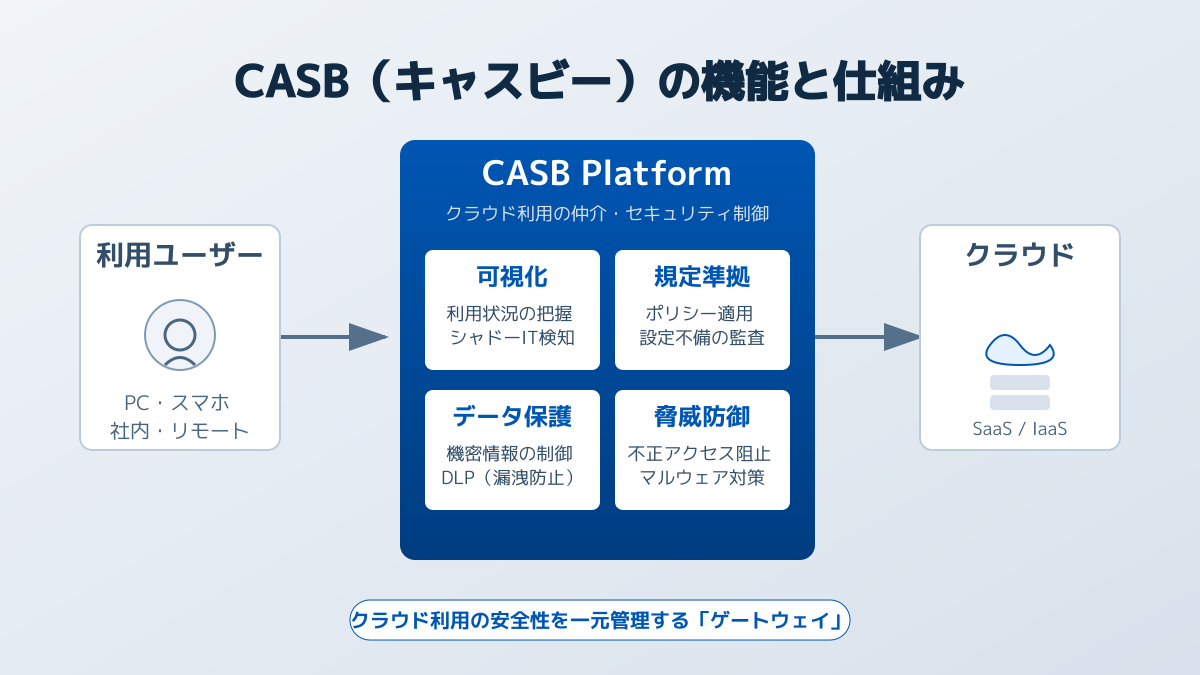

4. CASBを活用したアクセス制御

シャドーITを効果的に防ぐ上で、中核となるのがCASB(Cloud Access Security Broker)の活用です。

クラウド利用の一元管理

CASBは、企業内ネットワークと外部のクラウドサービスの間に単一のコントロールポイントを設け、利用状況の可視化やセキュリティポリシーの適用を一元的に行うソリューションです。

シャドーIT対策としてCASBを導入することで、システム管理者が認知していなかった未許可のファイル共有ツールやSaaSへのアクセスをリアルタイムで検知できます。さらに、機密データの不正なアップロードを自動でブロックするなど、情報漏洩のリスクを未然に防ぐことが可能になります。

5. 現場に配慮した代替手段の提供

セキュリティを重視するあまり、従業員が使い慣れたツールを一律に禁止してしまうと、かえって巧妙な隠れ利用を生む「いたちごっこ」を招く恐れがあります。

安全な代替ツールの提示

現場でシャドーITが蔓延する背景には、「公式のファイル共有ツールが遅い」「社外の協力会社と連携できない」といった切実な理由が存在します。そのため、禁止したツールと同等以上の利便性を持つ代替システムを会社として速やかに提供することが求められます。

単に利用を全面禁止するのではなく、代替手段をセットで提供することが、形骸化しないセキュリティ基盤の構築に繋がります。社内のITリテラシー向上や新しいツールの定着については、デジタル化とは?企業メリットと社内定着を促す教育・リスキリング3ステップも参考にしてください。

6. 定期的なヒアリングとモニタリング

シャドーIT対策を一時的なプロジェクトで終わらせず、継続的に機能させるためには、現場との対話が不可欠です。

業務上のボトルネック解消

厳しすぎるルールは、業務効率を低下させる原因となります。現場の担当者から定期的にヒアリングを行い、「なぜその非公式ツールが必要なのか」という業務上のボトルネックをすくい上げることが重要です。

システムによる継続的な監視と、現場との対話の両輪を回すことで、業務の利便性を損なわず、かつ安全性を担保できる運用が可能になります。

7. ポリシーの見直しと継続的改善

IT環境やクラウドサービスは日々進化しており、現場の業務ニーズも絶えず変化します。

実態に合わせたルールの最適化

導入した公式ツールやガイドラインが現在のビジネス環境に適しているかを定期的に見直し、継続的な改善を図ることが重要です。新たなSaaSツールが次々と登場する中で、既存の許可リストが時代遅れになり、結果として従業員が非公式なツールを使わざるを得ない状況に陥っていないかを確認します。

必要に応じて公式ツールの追加を検討するなど、実態に即した柔軟な対応が求められます。

シャドーIT対策に関するよくある質問

なぜ従業員はシャドーITを利用してしまうのですか?

多くの場合、悪意はなく「現在の社内システムでは使い勝手が悪い」「業務を早く終わらせたい」という効率化の目的から、個人の判断で無料ツールや使い慣れたアプリを導入してしまいます。

全てのクラウドサービスを禁止すべきですか?

全面的な禁止は推奨されません。過度な制限は業務効率を落とし、かえって隠れて利用されるリスクを高めます。利用実態を可視化し、安全性が確認できたツールは公式に認可(サンクション化)する柔軟な対応が効果的です。

まとめ

シャドーIT対策は、単なるツールの導入やルールの策定で完結するものではありません。本記事では、情報漏洩を防ぎつつ業務効率を維持するための7つの手順を解説しました。

重要なポイントは以下の通りです。

- 利用実態の可視化: 従業員が使用する未許可のツールを把握し、具体的なリスクを評価する

- CASBなどの活用: シャドーITの検知と制御を自動化し、管理負担を軽減する

- 代替手段の提供: ツールを禁止するだけでなく、安全で利便性の高い公式ツールを用意する

- 継続的な改善: IT環境の変化に合わせて定期的にポリシーを見直す

これらの取り組みを通じて、企業はセキュリティと利便性のバランスを取りながら、強固なITガバナンスを確立してください。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

シャドーITとは?情報漏洩リスクの具体例と企業が取るべき5つの対策

社員が個人の判断で利用するクラウドサービスなどが引き起こす「シャドーIT」のリスクを解説。企業が直面する情報漏洩の脅威や具体例と、情シス部門が取るべき初動対応についてまとめました。

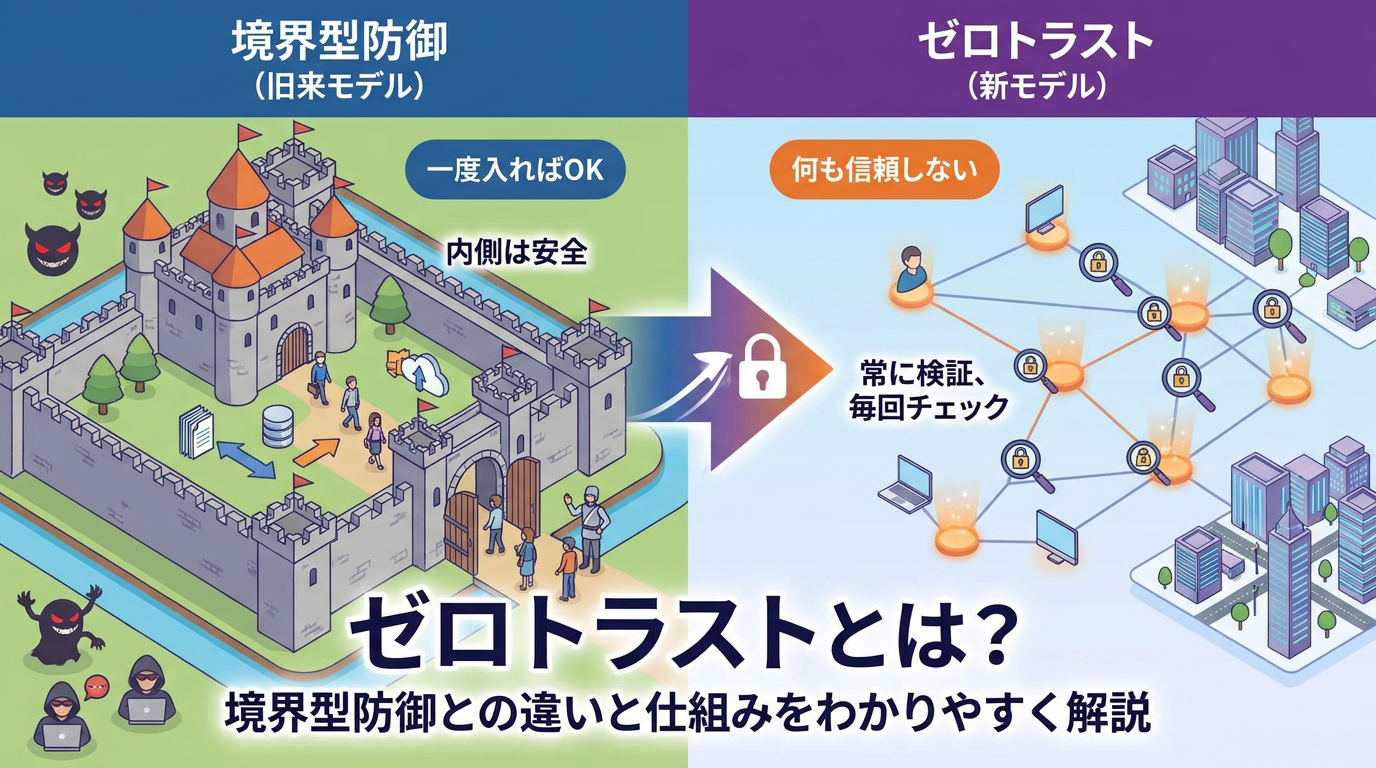

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。

ゼロトラストとは?境界型防御との違いと仕組みをわかりやすく解説

情報漏洩を防ぐ新しいセキュリティの考え方である「ゼロトラスト」。従来の境界型防御との違いや企業が導入するメリット、基本となる仕組みを図解を用いて初心者にもわかりやすく解説します。

SaaS ガバナンスの7つの対策|情報漏洩を防ぐセキュリティチェックシートの活用法

SaaS導入に潜むセキュリティリスクを低減するため、企業が確認すべき7つの重要対策と、ベンダー評価に用いるセキュリティチェックシートの実践的な活用方法やサンプル項目を具体的に解説します。

生成AIチェッカー徹底比較!情報漏洩事例から学ぶAI文章の見分け方と対策

生成AIが普及する一方で、AIによって生成された不適切なコンテンツや著作権侵害のリスクを懸念する声も高まっています。本記事では、AIが作成した文章を高精度で検知する「生成AIチェッカー」の機能比較や、実務でAI文章を見分けるポイント、そして企業が取るべき情報漏洩リスク対策を解説します。

SaaSとは?クラウドとの違いや導入メリットがわかる完全ガイド

ビジネスに不可欠な「SaaS」の仕組みを基礎から解説します。クラウドサービスとの違いや、企業が導入するメリット・デメリットなど、自社に最適なSaaSの選び方をわかりやすくお伝えします。