【2026年版】サイバーセキュリティ基本法とは?経営層が押さえるべき重要10項目とガイドライン

サイバーセキュリティ基本法に基づき、企業が自主的に講じるべきセキュリティ対策を解説します。経済産業省の「サイバーセキュリティ経営ガイドライン」の3原則や重要10項目について、サプライチェーンのチェックシート例やインシデント対応の具体例を交えながら、経営層が実践すべき手順をわかりやすくまとめました。

企業を取り巻くサイバー攻撃の脅威は増大し、単なるIT部門任せの対策では事業継続が危ぶまれる事態に直面しています。経営層が自らリーダーシップを発揮して全社的なセキュリティ体制を構築することが、企業価値を守るための必須条件です。

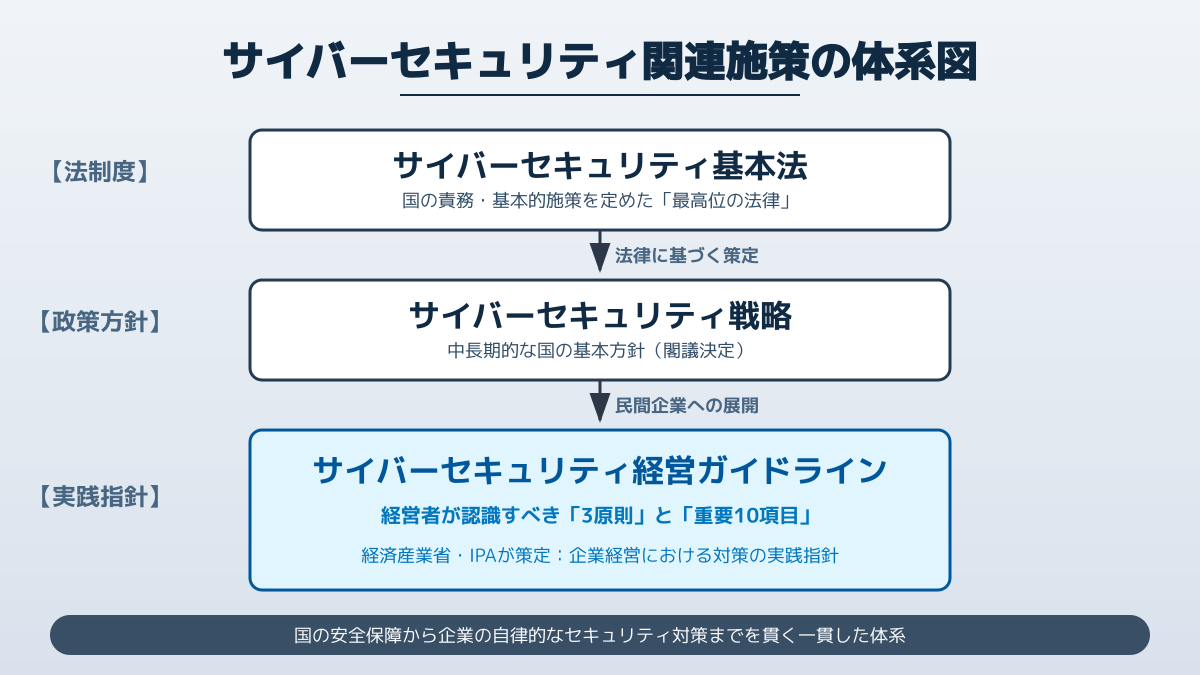

本記事では、 サイバーセキュリティ基本法 の理念と国の サイバーセキュリティ戦略 に基づき、企業が講じるべき具体的な対策を解説します。経済産業省が策定した「 サイバーセキュリティ経営ガイドライン 」の3原則と重要10項目について、委託先管理のチェックシートやインシデント対応の具体例を交えながら、実践的な手順をまとめました。

サイバーセキュリティ基本法と経営層の責務

サイバーセキュリティ基本法は、国や地方公共団体だけでなく、一般の民間企業に対しても、サイバーセキュリティの確保に向けた自主的な取り組みを求めています。

国の サイバーセキュリティ戦略 と連動し、社会全体のITインフラ防護が強く推進される中、企業は自社のビジネス環境に合わせた対策を講じる必要があります。サイバーセキュリティはもはやIT部門だけの技術的な課題ではなく、経営層が自らリスクを評価し、投資判断を行うべき「経営課題」として位置づけられています。現場への丸投げから脱却し、トップダウンで組織全体の意識改革を進めることが、基本法の責務を果たす第一歩です。

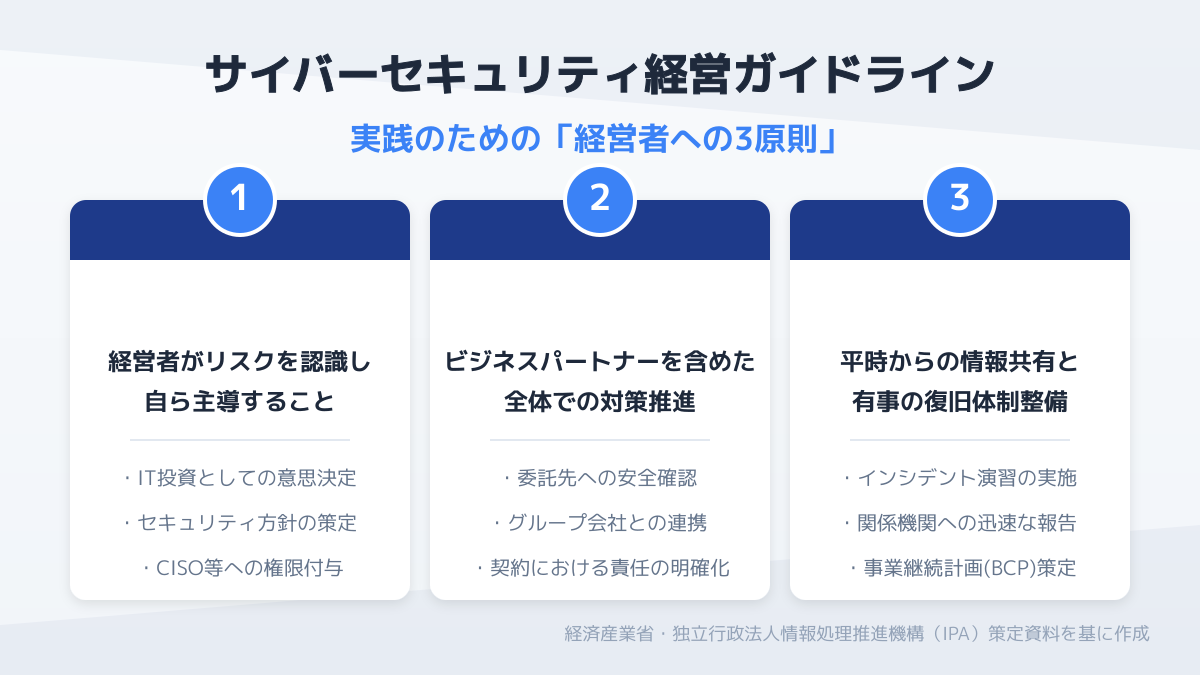

経営ガイドラインが掲げる「3原則」

サイバーセキュリティ基本法の要請に応えるための具体的な実践指針として、経済産業省とIPA(独立行政法人情報処理推進機構)が共同で「 サイバーセキュリティ経営ガイドライン 」を策定しています。

このガイドラインでは、経営層がサイバーセキュリティに取り組む上で認識すべき「3原則」を以下のように定めています。

- 経営者がリーダーシップを発揮する セキュリティ投資を「コスト」ではなく「将来のビジネス成長に向けた投資」と捉え、経営層自らが方針を示し、予算や人材を確保する。

- サプライチェーン全体で対策を講じる 自社だけでなく、業務委託先やビジネスパートナー、グループ会社を含めたサプライチェーン全体でセキュリティ対策を強化する。

- 平時からのコミュニケーションと情報開示 社内の関係者だけでなく、株主や顧客などのステークホルダーに対しても、平時からセキュリティ対策の状況を適切に開示・報告する。

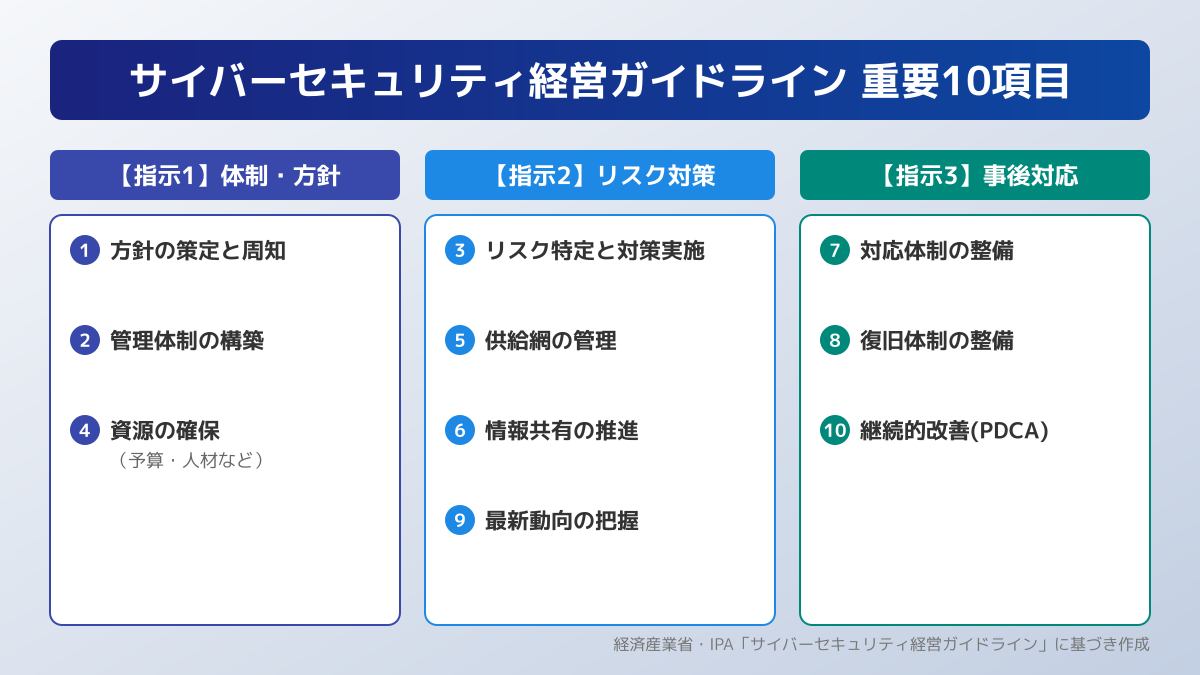

【具体例あり】実践すべき「重要10項目」の対策

ガイドラインでは、上記の3原則に基づき、CISO(最高情報セキュリティ責任者)などの担当幹部に指示すべき「重要10項目」が設定されています。ここでは10項目を大きく3つのフェーズに分け、具体的な実践例とともに解説します。

1. 体制構築と資源確保(項目1〜3)

まずは組織の土台作りです。セキュリティポリシーの策定から始まり、責任体制の明確化と必要なリソースの配分を行います。

- 方針の策定: 全社的なセキュリティポリシーを明文化する。

- 体制の構築: CISOを任命し、インシデント対応チーム(CSIRT)を立ち上げる。

- 資源の確保: IT予算のうち一定割合(例: 10〜15%)をセキュリティ投資に割り当て、専門人材を育成する。

2. リスク対応と仕組みの運用(項目4〜6)

次に、自社の弱点を把握し、防御策をシステムに組み込んで運用します。

- リスクの把握: 顧客データや開発機密など、守るべき重要情報を特定する。

- 仕組みの構築: 多要素認証(MFA)の導入や、DX推進の進め方・ステップに合わせたクラウドセキュリティ(CASB等)の適用。

- PDCAの実施: 年に1回の脆弱性診断や、外部監査を通じた定期的な見直し。

3. インシデント対応とサプライチェーン管理(項目7〜10)

万が一の事態に備えた復旧計画と、外部パートナーとの連携強化です。

- 緊急対応体制: インシデント発生時の初動対応マニュアルを作成する。

- 復旧体制: バックアップデータの定期的なテストリカバリを実施し、復旧目標時間(RTO)を定める。

- サプライチェーン対策: 委託先のセキュリティ評価を実施する(詳細は後述)。

- 情報共有: IPAやJPCERT/CCなどの機関と連携し、最新の攻撃手法を収集する。

サプライチェーン委託先管理のチェックシート(サンプル)

自社の対策が強固でも、セキュリティ水準が低い業務委託先を踏み台にして機密情報が漏洩するケースが後を絶ちません。新規契約時や年次更新時に活用できる「委託先管理チェックシート」の具体例を紹介します。

| 評価項目 | 確認内容の具体例 | 判定 |

|---|---|---|

| 情報資産の管理 | 顧客データや機密情報は暗号化して保存されているか。 USBメモリなど外部記録媒体の持ち出しを禁止しているか。 | YES / NO |

| アクセス制御 | システムへのログインに多要素認証(MFA)を導入しているか。 退職者のアカウントは即日無効化されているか。 | YES / NO |

| マルウェア対策 | 全ての業務用PC・サーバーにEDRなどの検知ソフトを導入しているか。 OSやソフトウェアのパッチは速やかに適用されているか。 | YES / NO |

| 従業員教育 | 全従業員に対して年1回以上のセキュリティ教育を実施しているか。 標的型攻撃メールの訓練を行っているか。 | YES / NO |

| 再委託(孫請け) | 再委託を行う場合、事前に自社の承認を得るフローになっているか。 再委託先にも同等のセキュリティ要件を課しているか。 | YES / NO |

このシートで「NO」がある場合、改善計画の提出を求めるか、契約の可否を再検討するなどの基準を設けることが重要です。

インシデント発生時の対応手順と体制

サイバー攻撃を完全に防ぐことは不可能です。「侵入されること」を前提に、被害を最小限に抑えるためのインシデントレスポンス体制(CSIRT)の整備が求められます。

具体的なインシデント対応フローの例:

- 検知・初動対応: 従業員からの「不審なポップアップが出た」という報告を受け、対象PCを即座にネットワークから物理的に切断する。

- 影響範囲の特定: ログを解析し、マルウェアの感染経路と流出の可能性があるデータを特定する。

- 報告・公表: 発生から24時間以内に経営層へ第一報を上げ、個人情報保護委員会への報告、および顧客への公表要否を判断する。

- 復旧: 感染した端末を初期化し、クリーンなバックアップデータからシステムを復旧させる。

- 再発防止策: 侵入を許した脆弱性を修正し、全社への注意喚起と教育を再徹底する。

高度なツールを導入しても、現場の報告が遅れれば被害は拡大します。IT戦略の現状把握と課題可視化を通じ、現場が迷わず報告できるシンプルな連絡フローを構築することが鍵となります。

現場運用におけるルール形骸化の防止策

サイバーセキュリティ経営ガイドラインを現場で運用する際、ルールが形骸化してしまうのを防ぐ必要があります。

セキュリティポリシーが厳格すぎるあまり、通常の業務効率を著しく低下させてしまうと、従業員は抜け道を探すようになります。これがシャドーIT(非公式なツールや私物端末の業務利用)などの新たなリスクを生む原因です。現場の業務プロセスを阻害しないよう、シングルサインオン(SSO)を導入してパスワード入力の手間を減らすなど、利便性と安全性を両立する工夫が求められます。

まとめ

本記事では、 サイバーセキュリティ基本法 の理念と国の サイバーセキュリティ戦略 に基づき、経営層が主導すべきセキュリティ対策を解説しました。

経済産業省が策定した「 サイバーセキュリティ経営ガイドライン 」に沿って、3原則を理解し、重要10項目を自社の環境に落とし込むことが企業価値を守る第一歩です。具体的なチェックシートを用いたサプライチェーンの管理や、万が一の事態を想定したインシデント対応フローの整備など、平時からの備えが被害を最小限に食い止めます。IT部門任せにせず、経営層がリーダーシップを発揮して、全社的なセキュリティ体制を構築してください。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

ゼロトラストネットワーク導入ガイド|アーキテクチャのNIST7原則と製品比較

ゼロトラストを実現するためのシステム構造「ゼロトラストアーキテクチャ」について、米国国立標準技術研究所(NIST)が提唱する7つの基本原則や、具体的なネットワーク構成図の考え方を解説します。

シャドーIT対策の完全ガイド|CASBを活用して情報漏洩を防ぐ7つの手順

社内に潜むシャドーITを効果的に防ぐための対策手順を徹底解説。リスクを可視化する検知方法やおすすめの対策ツール、クラウドセキュリティ基盤であるCASBを活用して安全なIT環境を構築する7つのポイントを紹介します。

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。

シャドーITとは?情報漏洩リスクの具体例と企業が取るべき5つの対策

社員が個人の判断で利用するクラウドサービスなどが引き起こす「シャドーIT」のリスクを解説。企業が直面する情報漏洩の脅威や具体例と、情シス部門が取るべき初動対応についてまとめました。

SaaS ガバナンスの7つの対策|情報漏洩を防ぐセキュリティチェックシートの活用法

SaaS導入に潜むセキュリティリスクを低減するため、企業が確認すべき7つの重要対策と、ベンダー評価に用いるセキュリティチェックシートの実践的な活用方法やサンプル項目を具体的に解説します。

生成AIチェッカー徹底比較!情報漏洩事例から学ぶAI文章の見分け方と対策

生成AIが普及する一方で、AIによって生成された不適切なコンテンツや著作権侵害のリスクを懸念する声も高まっています。本記事では、AIが作成した文章を高精度で検知する「生成AIチェッカー」の機能比較や、実務でAI文章を見分けるポイント、そして企業が取るべき情報漏洩リスク対策を解説します。