2026年版|サイバーセキュリティとは?最新ニュースから学ぶ企業の7つの脅威対策

急増するサイバー攻撃から企業を守る「サイバーセキュリティ」の基礎知識を徹底解説。ランサムウェアなど2026年最新の脅威動向から、情報漏洩を防ぐために経営層・情シス部門が取るべき具体的な防御策までを紹介します。

デジタル化が進む現代において、企業が直面するサイバー攻撃は日々巧妙化し、その対策は喫緊の課題です。情報資産を守り、事業継続性を確保するためには、単一の防御策ではなく、多角的なサイバーセキュリティ戦略が不可欠となります。

この記事では、2026年を見据えた企業のサイバーセキュリティ対策として、情報資産の特定から最新の脅威動向、現場への定着、そしてインシデント発生時の対応まで、7つの重要なポイントを具体的に解説します。日々のサイバーセキュリティのニュースから読み解く最新の脅威事例をベースに、自社が取るべき具体的な対策と、実効性のある防御体制を構築するためのロードマップを明確にできます。

情報資産の特定とリスク優先順位

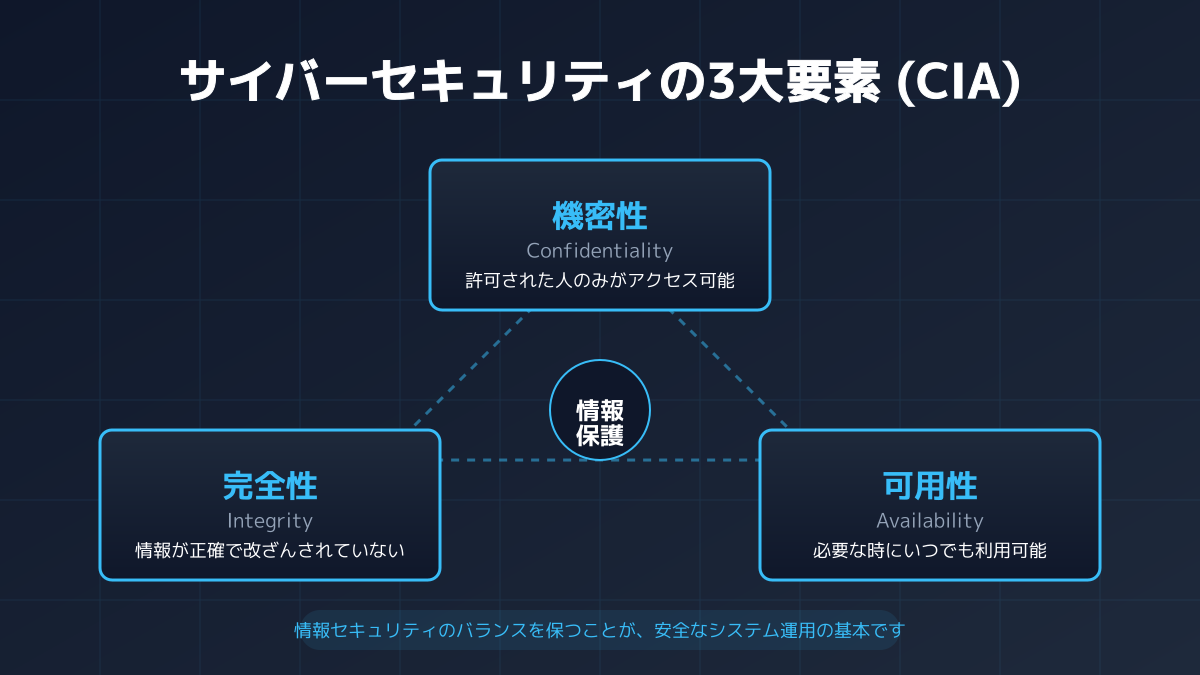

サイバーセキュリティとは、デジタル化が進む現代において、企業の機密情報やシステムを悪意ある攻撃から守るための包括的な対策を指します。その中でも第一のポイントとして押さえるべき基本事項は、自社の守るべき情報資産を正確に把握し、リスクの優先順位を明確にすることです。

情報資産の特定と判断ポイント

企業がサイバーセキュリティ対策を講じる際、すべてのシステムやデータに対して最高レベルのコストとリソースを割くことは現実的ではありません。そのため、万が一漏洩した際に事業継続へ致命的な影響を与える資産を特定することが、投資の判断ポイントとなります。

具体的には、以下のような「情報資産管理台帳」の項目サンプルを用いて、資産の重要度を可視化します。

- 極秘情報(事業に致命的な影響): 顧客のクレジットカード情報、未公開の特許技術・設計図面、M&A関連の財務情報

- 機密情報(社会的信用の失墜): 従業員のマイナンバー、全社会議の議事録、取引先との契約書

- 社内情報(業務への一定の支障): 社内向けマニュアル、一般的な業務連絡メール

このようにリスクの大きさと対策コストのバランスを見極め、優先的に守るべき領域を絞り込むことが重要です。

現場での運用ルールと注意点

策定したセキュリティポリシーを現場で運用する際は、従業員の業務効率を過度に阻害しない配慮が求められます。厳格すぎるアクセス制限や複雑なパスワード運用は、かえってシャドーIT(会社非公認の個人ツール利用)を誘発する原因となります。

現場に定着させるためには、運用ルールの要点を分かりやすく整理し、なぜその対策が必要なのかを定期的な研修で周知することが不可欠です。セキュリティ対策の前提となる社内のITリテラシー向上や組織づくりについては、 デジタル化とは?企業メリットと社内定着を促す教育・リスキリング3ステップ も併せてご参照ください。

最新の脅威動向と対策

企業が強固なサイバーセキュリティ体制を構築する上で、自社を取り巻く最新の脅威動向を正確に把握し、適切な対策を講じることが重要です。

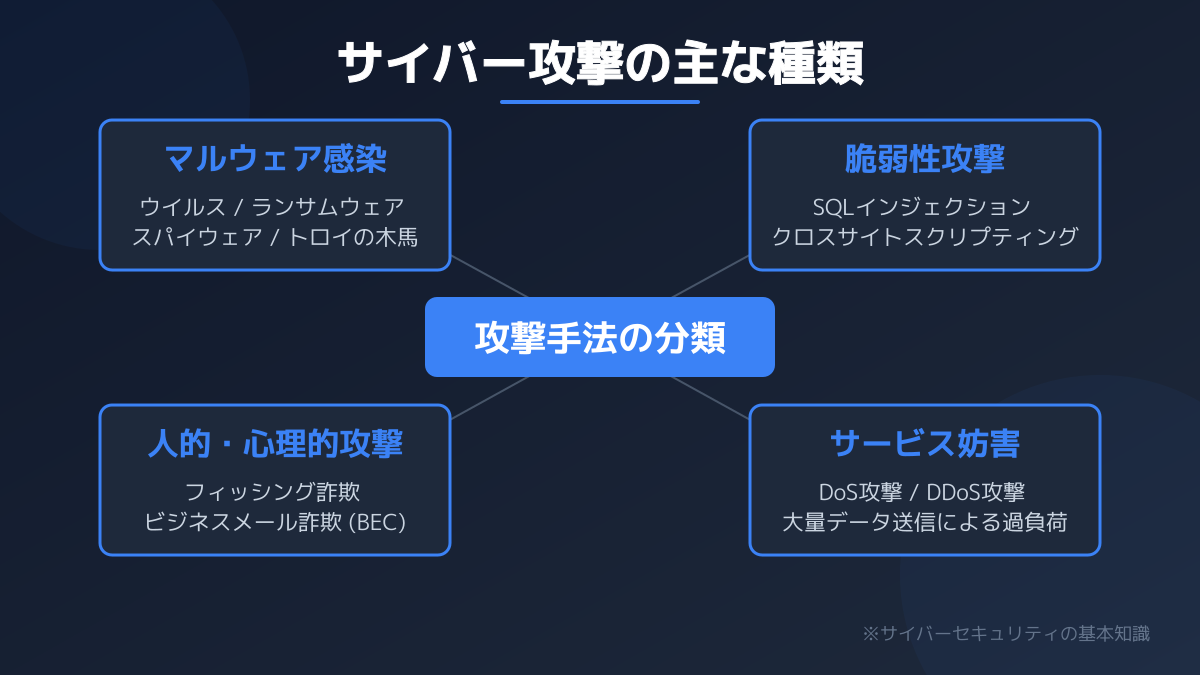

攻撃手法の多様化と具体的な被害事例

近年、ランサムウェアや標的型攻撃など、企業を狙う攻撃手法は日々高度化しています。サイバーセキュリティに関する日々のニュースでも、大手製造業や医療機関が被害に遭い、長期間の業務停止に追い込まれる事例が頻繁に報じられています。

実際にニュースで話題となったランサムウェア被害の事例では、ある企業がシステム全体の暗号化により工場の稼働を数週間にわたって停止せざるを得なくなり、復旧費用や逸失利益を含めて数十億円規模の損害を被りました。また、データを暗号化するだけでなく「身代金を支払わなければ機密データを公開する」と脅す「二重脅迫型」の被害もニュースで後を絶ちません。警察庁の2024年の報告でも、被害企業の多くが復旧までに1ヶ月以上の期間と数千万円の直接費用を費やしていることが示されています。

自社に必要な対策を見極めるには、こうしたサイバーセキュリティのニュースを単なる対岸の火事と捉えず、「自社で起きたらどうなるか」という視点で定期的に確認することが不可欠です。自社のシステム環境と照らし合わせ、どの領域に最もリスクが潜んでいるかを客観的に評価し、優先順位をつけて対策を実行します。

現場での運用と注意点

セキュリティ対策を現場で運用する際、システム的な防御だけでなく、人的な脆弱性を防ぐ体制づくりが欠かせません。どれほど高度なツールを導入しても、従業員の不用意な操作からインシデントが発生するケースが多数報告されています。

不審なメールを受信した際の報告フローの徹底や、定期的な社内教育の実施など、組織全体でのリテラシー向上が求められます。また、新たなセキュリティツールの導入にはコストが伴います。資金面での課題を解決するために、【2026年最新】it戦略ナビwithの活用法!IT導入補助金で加点を得る3つの手順 を参考に、補助金を活用した計画的なIT投資を検討してください。

現場への定着と業務効率のバランス

導入したセキュリティ対策を現場の業務プロセスへ確実に定着させることが、防御体制を機能させる鍵です。高度なシステムを導入しても、それを運用する従業員が正しく活用できなければ、防御の抜け穴が生じてしまいます。

現場運用における判断ポイント

セキュリティ対策を現場へ適用する際は、 セキュリティ強度 と 業務効率 のバランスをどう取るかが重要です。たとえば、システムへのログインに多要素認証を導入する場合、認証の手間が増えることで現場の作業効率が著しく低下しないかを見極める必要があります。

業務の特性に合わせて、機密性の高いデータにアクセスする部門と、一般的な業務を行う部門とで、セキュリティレベルの基準を明確に分けることが効果的です。

運用時の注意点

現場で運用する際、セキュリティルールの形骸化を防ぐ工夫が求められます。複雑すぎるルールは、パスワードの使い回しやシャドーITといった危険な回避行動を誘発します。

これを防ぐためには、従業員が無理なく遵守できる現実的なプロセスを設計しなければなりません。システム的な防御だけでなく、現場の運用実態に即したルール作りを行い、定期的な社内教育を通じて運用プロセスを継続的に見直す体制を構築してください。

継続的な監視とインシデント対応

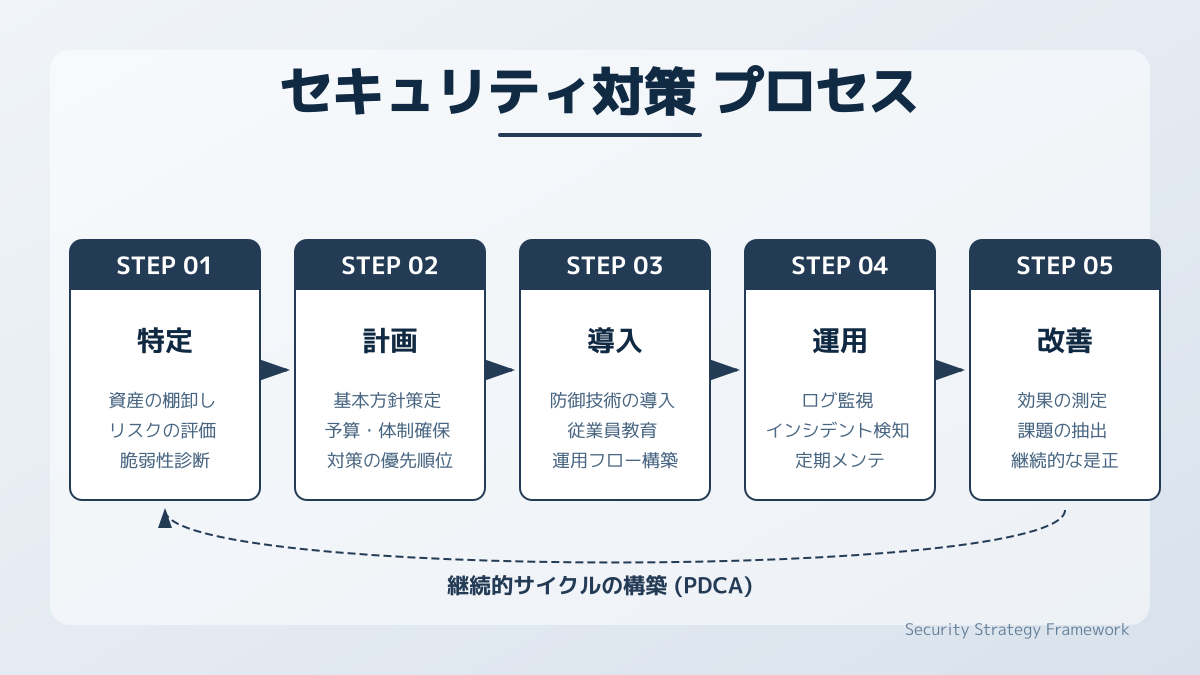

サイバーセキュリティ対策において見落とされがちなのが、導入後の継続的な監視とインシデント対応体制の構築です。システムやツールを導入して終わりではなく、日々進化する脅威に対して柔軟に適応し続けるプロセスが求められます。

自社の対策状況を見極める判断ポイントは、 脅威の検知から初動対応までのスピード です。IBMの2023年の調査によれば、データ侵害の発生から検知・封じ込めまでに平均277日かかると報告されており、この期間が長いほど被害額は増大します。

現代のサイバー攻撃は完全に防ぐことが難しいため、万が一の侵入を前提とした多層防御が重要になります。被害を最小限に抑えるための専門チーム(CSIRTなど)が機能しているかを確認しましょう。異常を早期に発見し、迅速にシステムの隔離や復旧ができる仕組みが整っているかを定期的に評価してください。

運用を成功させるには、現場の業務実態に即したルールを策定し、定期的なインシデント対応訓練を通じて形骸化を防ぐことが不可欠です。組織全体で継続的な改善サイクルを回すことが、企業の重要な資産を守る鍵となります。

多層防御と対策手法の選定

サイバーセキュリティを強固にするためには、自社の環境に適した対策手法の選定と、多層的な防御体制の構築が必要です。サイバー攻撃の手法が高度化・多様化する昨今、単一のソフトウェアや機器だけでシステムを完全に守り切ることは困難です。

対策手法を導入する際は、保護対象の領域と、導入・運用コストのバランスを見極めることが重要です。自社のIT環境においてどこに脆弱性が潜んでいるかを把握し、適切な手法を選択する必要があります。代表的なセキュリティ対策手法の特徴と適した領域を以下の表に整理しました。

| 対策手法 | 保護対象 | 主な機能・特徴 | 導入・運用コストの目安 |

|---|---|---|---|

| エンドポイントセキュリティ (EDR/EPP) | PC、スマートフォン、サーバー | 端末上の不審な挙動を検知・遮断し、マルウェア感染時の被害拡大を防ぐ | 中〜高 |

| ネットワークセキュリティ (ファイアウォール/IPS) | 社内ネットワーク境界 | 外部からの不正アクセスや異常な通信を監視し、ネットワークへの侵入をブロックする | 高 |

| クラウドセキュリティ (CASB/CSPM) | クラウドサービス (SaaS/IaaS) | クラウド上のデータ保護、設定ミスの検知、シャドーITの可視化を行う | 中 |

| アイデンティティ管理 (IAM/MFA) | ユーザーアカウント | 多要素認証や厳密な権限管理により、なりすましによる不正ログインを防ぐ | 低〜中 |

これらの対策を現場で運用する際、ツールを導入して終わりにしないことが肝要です。システムからの警告アラートが日常的に多発すると、担当者が疲弊し、重大な脅威を見落とすリスクが高まります。

最新のセキュリティツールを盲目的に導入するのではなく、まずは自社の守るべき情報資産を特定し、それに最適な対策を組み合わせることが重要です。現場の業務フローに合わせた適切な検知ルールのチューニングを行い、継続的に運用を見直す体制を構築してください。

CSIRTの構築と事後対応

サイバーセキュリティ対策において重要なのが、インシデント発生時の迅速な対応体制(CSIRT)の構築です。どれほど強固な防御システムを導入しても、高度化する最新の脅威によるネットワーク侵入を完全に防ぐことはできません。

対応体制の基本と判断ポイント

インシデントが発生した際の「検知」「封じ込め」「原因究明」「復旧」という一連のプロセスを事前に定義しておく必要があります。自社に最適な体制を構築するための判断ポイントは、事業規模と扱うデータの機密性です。

具体的にCSIRTを機能させるには、以下のように役割を明確に分担する体制サンプルが有効です。

- インシデントマネージャー: 対応全体の指揮を執り、経営層への報告と意思決定のサポートを行う

- テクニカル(フォレンジック)担当: ログ解析やマルウェアの解析を行い、被害範囲と原因を特定する

- 広報・法務担当: 外部メディアや顧客への情報開示方針を決定し、関係省庁への法的報告を行う

- システム復旧担当: 隔離されたネットワークやサーバーを安全に再構築し、業務を再開させる

顧客の個人情報や機密性の高い技術データを扱う企業であれば、社内外の専門家と連携した常時監視体制が求められます。一方で小規模な組織の場合は、高度な解析を外部のセキュリティベンダーへ委託するなど、自社で担う範囲を明確にすることが重要です。

現場運用の注意点

現場で運用を行う際、策定したルールやマニュアルの形骸化を防ぐことが不可欠です。対応手順を文書化するだけでなく、ランサムウェア感染などを想定した実践的な訓練を定期的に実施する必要があります。

これにより、緊急時に各担当者が自身の役割を迷わず遂行できるよう備えることができます。平時からの継続的な訓練と体制の見直しが、企業の信頼と事業継続を守る最大の防御策となります。

サプライチェーン全体のリスク管理

自社だけでなく取引先や委託先を含めた「サプライチェーン全体のリスク管理」も欠かせません。近年、セキュリティ対策が強固な大企業を直接狙うのではなく、対策が手薄な関連企業や取引先を踏み台にして本命の標的へ侵入する「サプライチェーン攻撃」が急増しています。

サプライチェーンリスクの判断基準

IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威 2024」でも、サプライチェーンの弱点を悪用した攻撃が組織向けの脅威として上位に挙げられています。実際に、業務委託先のVPN機器の脆弱性を突かれ、そこから親会社のネットワークへ侵入されて大規模なシステム停止に追い込まれた事例も報告されています。

自社の対策状況を評価するには、業務委託先やクラウドサービスの提供事業者が、自社と同等以上のセキュリティ基準を満たしているかを可視化できているかが重要です。定期的な監査やアンケートを通じて、委託先の対策状況を客観的に評価する仕組みが求められます。

現場運用における注意点

現場で運用する際、取引先とのコミュニケーション不足によるセキュリティの死角を生み出さない配慮が必要です。委託先に対して一方的に厳しいルールを押し付けるだけでは、実態の伴わない虚偽の報告を招く恐れがあります。

取引先をビジネスパートナーとして捉え、セキュリティ対策に関するガイドラインを共有し、必要に応じて対策の支援を行う姿勢が重要です。自社単独の防御にとどまらず、サプライチェーン全体でサイバーセキュリティのレベルを底上げすることが、結果として自社の情報資産を守る強力な盾となります。

まとめ

本記事では、2026年を見据えた企業のサイバーセキュリティ対策として、情報資産の特定から最新の脅威動向、現場への定着、そしてインシデント発生時の対応まで、7つの重要なポイントを解説しました。現代のサイバー攻撃は完全に防ぐことが難しいため、予防策と同時に、万が一の事態に備えた迅速な検知・対応体制の構築が不可欠です。

効果的なサイバーセキュリティ戦略を構築するには、以下の要素が重要です。

- 自社の情報資産とリスクを正確に把握し、優先順位を付けて対策を講じること

- 最新の脅威動向を常に把握し、多層的な防御策を組み合わせること

- 現場の従業員が無理なく遵守できる運用ルールを策定し、継続的な教育と訓練を実施すること

- インシデント発生時に迅速に対応できるCSIRT体制を構築し、定期的に見直すこと

これらの対策を組織全体で推進し、継続的に改善していくことが、企業の信頼と事業継続を守る強固なサイバーセキュリティ基盤を築く鍵となります。

鈴木 雄大

大手SIerおよびコンサルティングファームを経て独立し、現在は企業のデジタルトランスフォーメーション推進を支援する専門家。これまでに数十社以上の基幹システム刷新や新規デジタル事業の立ち上げを主導してきた。DXナビでは、現場で培った実践的なノウハウと最新のテクノロジートレンドを分かりやすく解説する。真のビジネス変革を目指すリーダーに向けた情報発信に注力している。

関連記事

【2026年版】サイバーセキュリティ基本法とは?経営層が押さえるべき重要10項目とガイドライン

サイバーセキュリティ基本法に基づき、企業が自主的に講じるべきセキュリティ対策を解説します。経済産業省の「サイバーセキュリティ経営ガイドライン」の3原則や重要10項目について、サプライチェーンのチェックシート例やインシデント対応の具体例を交えながら、経営層が実践すべき手順をわかりやすくまとめました。

ゼロトラストネットワーク導入ガイド|アーキテクチャのNIST7原則と製品比較

ゼロトラストを実現するためのシステム構造「ゼロトラストアーキテクチャ」について、米国国立標準技術研究所(NIST)が提唱する7つの基本原則や、具体的なネットワーク構成図の考え方を解説します。

シャドーIT対策の完全ガイド|CASBを活用して情報漏洩を防ぐ7つの手順

社内に潜むシャドーITを効果的に防ぐための対策手順を徹底解説。リスクを可視化する検知方法やおすすめの対策ツール、クラウドセキュリティ基盤であるCASBを活用して安全なIT環境を構築する7つのポイントを紹介します。

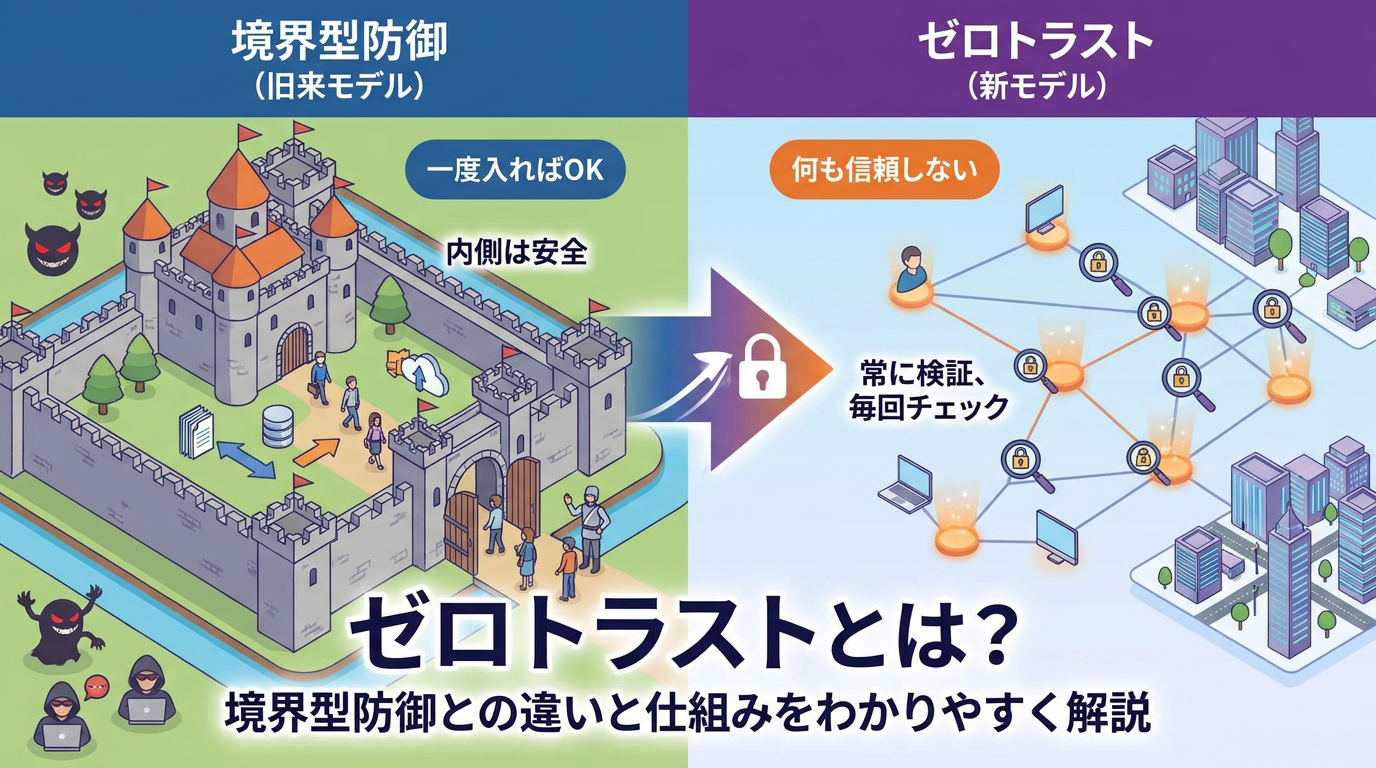

ゼロトラストとは?境界型防御との違いと仕組みをわかりやすく解説

情報漏洩を防ぐ新しいセキュリティの考え方である「ゼロトラスト」。従来の境界型防御との違いや企業が導入するメリット、基本となる仕組みを図解を用いて初心者にもわかりやすく解説します。

シャドーITとは?情報漏洩リスクの具体例と企業が取るべき5つの対策

社員が個人の判断で利用するクラウドサービスなどが引き起こす「シャドーIT」のリスクを解説。企業が直面する情報漏洩の脅威や具体例と、情シス部門が取るべき初動対応についてまとめました。

失敗しないゼロトラスト製品の選び方|SASEとの違いと導入手順

ゼロトラスト製品の導入や比較検討を行っている企業担当者へ。Zscalerなど代表的なツールの機能比較や、SASE(Secure Access Service Edge)との違い、自社に最適な製品を選ぶための基準を解説します。